1.本发明涉及一种基于空中飞行目标雷达数据的威胁度评估方法,属于空防领域。

背景技术:

2.空中飞行目标威胁度估计是空防领域中的研究热点与难点之一,用于实现预警感知、威胁计算和威胁排序等,合理的目标威胁判断能够为指挥决策和作战资源分配提供有效的帮助。近年来,针对威胁度评估的研究,国内外都开展了一些工作,但是还存在着大量问题。问题一,传统的威胁度评估模型对威胁因子的选取不全面,大多选取速度、高度、径向距离等可量化指标进行评估,最终导致威胁度的结果可信度太低。问题二,在采用贝叶斯网络进行推理定性因子的威胁度时,由于节点状态过多,推理的时间复杂度往往呈指数增长,导致错失最佳的预警准备时间。问题三,对各个威胁因子进行赋权求和时,无法给各个威胁因子赋予合理的权重,导致最终的结果主观性或者客观性太强。

3.有鉴于此,确有必要提出一种新的基于空中飞行目标雷达数据的威胁度评估方法,以解决上述问题。

技术实现要素:

4.本发明的目的在于提供一种基于空中飞行目标雷达数据的威胁度评估方法,以解决现有基于空中飞行目标雷达数据的威胁度评估方法中威胁因子选取不够全面导致威胁度评估可信度较低且节点过多致使贝叶斯网络的结构复杂的问题。

5.为实现上述目的,本发明提供了一种基于空中飞行目标雷达数据的威胁度评估方法,包括:

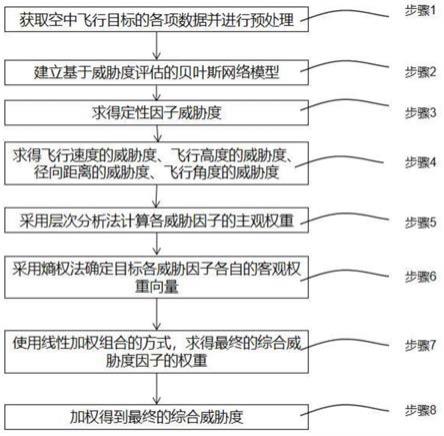

6.步骤1:通过雷达获取空中飞行目标的各项数据并进行预处理,得到包括高度、速度、飞行角度、径向距离的可直接量化因子和包括瞬时爬升率、瞬时加速度、飞行动作、目标类型的定型化因子;

7.步骤2:根据瞬时加速度,瞬时爬升率,战术机动,飞行方向、目标类型五个威胁因子构建贝叶斯网络,并引入威胁度、作战能力、目标意图、目标机动性作为参数,建立基于威胁度评估的贝叶斯网络模型;

8.步骤3:对威胁度、作战能力、目标意图、目标类型、目标机动性、瞬时加速度、瞬时爬升率、战术机动、航向角分别用变量th、ca、ai、tt、tm、ma、mr、fm、fa表示,得到贝叶斯网络中的联合概率表达式,消元后求取目标机动性、目标意图、作战能力以及威胁度的最大后验概率,将求解得到不同威胁度状态的后验概率值带入求得定性因子威胁度th

bayes

:

9.th

bayes

=p(w=higher)

×

0.9 p(w=high)

×

0.7 p(w=middle)

×

0.5 p(w=low)

×

0.3 p(w=lower)

×

0.1;

10.步骤4:对飞行目标的飞行高度、速度、径向距离、航向角四个维度进行量化,得到了飞机高度,速度,径向距离、航向角的量化值和隶属度函数,其中飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha;

11.步骤5:采用层次分析法计算飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha以及定性因子威胁度th

bayes

的相对权重并进行一致性检验,若通过一致性检验,最终最大特征值对应的特征向量即为各威胁因子的主观权重ω

sub

:

12.ω

sub

=(ω1,ω2,

…

,ωn)

t

;

13.步骤6:采用熵权法根据各个目标的每个威胁因子构建属性矩阵,归一化处理后计算目标属性的熵值,最终确定目标各威胁因子各自的客观权重向量ω

obj

:

14.ω

obj

=(ω1,ω2,

…

,ωn);

15.步骤7:对主观权重ω

sub

=(ω1,ω2,

…

,ωn)

t

和客观权重ω

obj

=(ω1,ω2,

…

,ωn)使用线性加权组合的方式,求得最终的综合威胁度因子ω

comp

的权重:

[0016][0017]

步骤8:通过对飞行速度的威胁度thv,飞行高度的威胁度thh,径向距离的威胁度thd,飞行角度的威胁度tha以及定性威胁因子威胁度th

bayes

的加权得到最终的综合威胁度th

comp

:

[0018]

th

comp

=ω

comp

×

[thv,thh,thd,tha,th

bayes

]

t

。

[0019]

作为本发明的进一步改进,所述步骤3具体包括:

[0020]

步骤31:对威胁度、作战能力、目标意图、目标类型、目标机动性、瞬时加速度、瞬时爬升率、战术机动、航向角分别用变量th、ca、ai、tt、tm、ma、mr、fm、fa表示,则贝叶斯网络的联合概率表达式为:

[0021]

p(th,ca,ai,tt,tm,ma,mr,fm,fa)=p(th)p(ca|th)p(tt|ca,ai)p(ai|th)p(tm|ca,tt)p(ma|tm)p(mr|tm)p(fm|ai)p(fa|ai);

[0022]

步骤32:将步骤31中所述联合概率公式转换为因子的形式进行表示,转换后的公式为:

[0023]

p(th,ca,ai,tt,tm,ma,mr,fm,fa)=φ

th

(th)φ

ca

(ca,th)φ

tt

(tt,ca,ai)φ

ai

(ai,th)φ

tm

(tm,ca,tt)φ

ma

(ma,tm)φ

mr

(mr,tm)φ

fm

(fm,ai)φ

fa

(fa,ai)

[0024]

然后对转换后的公式进行消元;

[0025]

步骤33:步骤32中每一步消元的因子ψi作为聚类图的一个节点,生成的新因子τi作为两节点之间的边,得到聚类图,对所述聚类图进行简化,得到团树;

[0026]

步骤34:对所述团树的各个节点的势函数进行初始化,选取根节点并依次计算相邻节点之间的信息;

[0027]

步骤35:选取与步骤34中不同的节点作为根节点,依次计算各相邻节点的信息;

[0028]

步骤36:求取目标机动性、目标意图、作战能力以及威胁度的最大后验概率;

[0029]

步骤37:根据步骤36中求得的最大后验概率作为当前时间段的威胁度节点的后验概率,根据威胁度节点的状态转移概率表得到下一阶段的先验概率值,最终求出不同时间段的威胁度节点的后验概率,将求解得到不同威胁度状态的后验概率值带入求得到定性因子威胁度th

bayes

:

[0030]

th

bayes

=p(w=higher)

×

0.9 p(w=high)

×

0.7 p(w=middle)

×

0.5 p(w=low)

×

0.3 p(w=lower)

×

0.1。

[0031]

作为本发明的进一步改进,步骤32进行消元具体为采用最大势搜索的方法来确定变量消元顺序。

[0032]

作为本发明的进一步改进,步骤32进行消元具体包括:

[0033]

步骤321:根据步骤2构建的贝叶斯网络构造一个贝叶斯网络转换后的结构图;

[0034]

步骤322:根据步骤321中贝叶斯网络转换后的结构图按照最大势搜索的方法确定消元顺序。

[0035]

作为本发明的进一步改进,步骤34具体包括:

[0036]

步骤341:将贝叶斯网络中的概率函数分配到步骤33中所述图树中的各个节点,并使用公式ψj(cj)=∏

φ.α(φ)=j

φ加以储存;

[0037]

步骤342:选取涉及因子ψ4所在的团树节点c4为根节点,使用公式依次计算相邻节点之间的信息。

[0038]

作为本发明的进一步改进,步骤4中,所述飞行速度的威胁度thv表示为:

[0039]

thv=r(v)=1-e-0.005|v|

[0040]

其中速度的单位为m/s,当速度为0时,对应的威胁度的值为0。

[0041]

作为本发明的进一步改进,步骤4中,所述飞行高度的威胁度thh表示为:

[0042][0043]

其中高度h的单位为km。

[0044]

作为本发明的进一步改进,步骤4中,所述径向距离的威胁度thd表示为:

[0045][0046]

作为本发明的进一步改进,步骤4中,所述飞行角度的威胁度tha表示为:

[0047][0048]

作为本发明的进一步改进,所述步骤5具体包括:

[0049]

步骤51:对飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha以及贝叶斯网络推理求出的定性因子威胁度th

bayes

依据指标体系建立层次分析模型图;

[0050]

步骤52:根据矩阵理论,求解aω=λ

max

ω,获得特征向量ω和最大特征值λ

max

;

[0051]

步骤53:进行一致性检验:

[0052][0053][0054]

步骤54:若cr《0.1,则通过一致性检验,最终最大特征值对应的特征向量即为各威胁因子的主观权重:

[0055]

ω

sub

=(ω1,ω2,

…

,ωn)

t

。

[0056]

本发明的有益效果是:本发明对飞行目标的数据使用了定性分析与定量分析、主观赋权与客观赋权相结合的方法,结合隶属度函数和贝叶斯网络推理求解威胁度值,解决了现有评估方法中威胁因子选取不够全面导致威胁度评估可信度较低且节点过多致使贝叶斯网络的结构复杂的问题。

附图说明

[0057]

图1是符合本技术的步骤图。

[0058]

图2是基于威胁度评估的贝叶斯网络模型示意图。

[0059]

图3是贝叶斯网络转换后的结构图。

[0060]

图4是贝叶斯网络推理过程中的聚类图。

具体实施方式

[0061]

为了使本发明的目的、技术方案和优点更加清楚,下面结合附图和具体实施例对本发明进行详细描述。

[0062]

如图1所示,本发明揭示了一种基于空中飞行目标雷达数据的威胁度评估方法,具体包括:

[0063]

步骤1:首先通过雷达获取空中飞行目标的各项数据,包括高度、速度、经纬度等,对获取到的数据进行整合后进行一定的算术预处理,得到高度、速度、径向距离、飞行角度、瞬时爬升率、瞬时加速度、战术机动、目标类型、飞行方向等数据,对以上的数据进行分类,区分为可直接量化因子和定型化因子,其中高度、速度、飞行角度、径向距离归为可直接量化因子,瞬时爬升率、瞬时加速度、飞行动作、目标类型归为定型化因子。

[0064]

步骤2:根据瞬时加速度,瞬时爬升率,战术机动,飞行方向、目标类型五个威胁因子构建贝叶斯网络模型,其中各节点参数主要通过专家经验的方式获取。请参阅图2所示,为该贝叶斯网络模型的示意图,根据威胁度、作战能力、目标意图、目标机动性与瞬时加速度、瞬时爬升率、战术机动、飞行方向、目标类型之间的关系确定如图2的结构。

[0065]

其中,作战能力节点的条件概率参数为表1所示。

[0066]

[0067][0068]

表1:作战能力节点的条件概率参数

[0069]

步骤3:对威胁度、作战能力、目标意图、目标类型、目标机动性、瞬时加速度、瞬时爬升率、战术机动、航向角分别用变量th、ca、ai、tt、tm、ma、mr、fm、fa表示,得到贝叶斯网络中的联合概率表达式,消元后求取目标机动性、目标意图、作战能力以及威胁度的最大后验概率,将求解得到不同威胁度状态的后验概率值带入求得定性因子威胁度th

bayes

:

[0070]

th

bayes

=p(w=higher)

×

0.9 p(w=high)

×

0.7 p(w=middle)

×

0.5 p(w=low)

×

0.3 p(w=lower)

×

0.1

[0071]

步骤3具体包括:

[0072]

步骤31:对威胁度、作战能力、目标意图、目标类型、目标机动性、瞬时加速度、瞬时爬升率、战术机动、航向角分别用变量th、ca、ai、tt、tm、ma、mr、fm、fa表示,则该贝叶斯网络的联合概率公式可表示为:

[0073]

p(th,ca,ai,tt,tm,ma,mr,fm,fa)=p(th)p(ca|th)p(tt|ca,ai)p(ai|th)p(tm|ca,tt)p(ma|tm)p(mr|tm)p(fm|ai)p(fa|ai)

[0074]

步骤32:将步骤31所述联合概率公式转换为因子的形式进行表示,转换后的公式为:

[0075]

p(th,ca,ai,tt,tm,ma,mr,fm,fa)=φ

th

(th)φ

ca

(ca,th)φ

tt

(tt,ca,ai)φ

ai

(ai,th)φ

tm

(tm,ca,tt)φ

ma

(ma,tm)φ

mr

(mr,tm)φ

fm

(fm,ai)φ

fa

(fa,ai)

[0076]

根据上述的公式进行求解的过程中,需要确定最优的变量消元顺序,然而寻找最优的变量消元顺序是一个困难的问题。实际中,采用启发式规则来寻找较好的消元顺序,在本技术中采用最大势搜索的方法来确定较优的变量消元顺序。因此步骤32还包括:

[0077]

步骤321:根据图2的贝叶斯网络按照一定规则构造一个结构图,如图3所示,为得到的贝叶斯网络转换后的结构图;

[0078]

步骤322:根据图3中贝叶斯网络转换后的结构图按照最大势搜索的方法确定消元顺序:

[0079]

《th,mr,ma,tm,ca,tt,fm,ai,fa〉

[0080]

根据变量消元过程中涉及的中间因子ψi,涉及变量、以及产生的新因子τi来构建聚类图,表2为变量消元的各个步骤:

[0081]

步骤消元变量中间因子涉及变量新因子1thφ

th

(th)φ

ca

(ca,th)φ

ai

(ai,th)

ꢀꢀꢀꢀ

ψ1th,ca,aiτ1(ca,ai2mrφ

mr

(mr,tm)

ꢀꢀꢀꢀꢀꢀꢀ

ψ2mr,tmτ2(tm)3maφ

ma

(ma,tm)

ꢀꢀꢀꢀꢀꢀꢀ

ψ3ma,tmτ3(tm)

4tmφ

tm

(tm,ca,tt)τ2(tm)τ3(tm)

ꢀꢀꢀꢀꢀ

ψ4tm,ca,ttτ4(ca,tt5caφ

tt

(tt,ca,ai)τ1(ca,ai)τ4(ca,tt)

ꢀꢀ

ψ5tt,ca,aiτ5(tt,ai)6ttτ5(tt,ai)

ꢀꢀꢀꢀꢀꢀꢀꢀ

ψ6tt,aiτ6(ai)7fmφ

fm

(fm,ai)

ꢀꢀꢀꢀꢀꢀꢀ

ψ7fm,aiτ7(ai)8aiτ6(ai)τ7(ai)φ

fa

(fa,ai)

ꢀꢀꢀꢀꢀꢀ

ψ8fa,aiτ8(fa)

[0082]

表2:变量消元步骤表

[0083]

步骤33:请参阅图4所示,将表2中的每一步消元的因子ψi作为聚类图的一个节点,生成的新因子τi作为两节点之间的边,得到如图4上端所示的聚类图,由于该聚类图满足树状图、族保持、执行交叉性质,因此,该聚类图为一个团树,对该聚类图进行简化,得到最终如图4下端所示的团树。

[0084]

步骤34:对团树的各个节点的势函数进行初始化,选取根节点并依次计算相邻节点之间的信息;

[0085]

具体地,步骤34包括:

[0086]

步骤341:对团树的各个节点的势函数进行初始化,具体步骤为将贝叶斯网络中的概率函数分配到图3团树中的各个节点,并使用公式ψj(cj)=∏

φ.α(φ)=j

φ加以储存。团树各节点的初始化势函数为:

[0087]

ψ1(c1)=p(th)p(ca|th)p(ai|th)

[0088]

ψ2(c2)=p(mr|tm)

[0089]

ψ3(c3)=p(ma|tm)

[0090]

ψ4(c4)=p(tm|ca,tt)

[0091]

ψ5(c5)=p(tt|ca,ai)

[0092]

ψ7(c7)=p(fm|ai)

[0093]

ψ8(c8)=p(fa|ai)

[0094]

步骤342:选取涉及因子ψ4所在的团树节点c4为根节点,使用公式依次计算相邻节点之间的信息,下面是计算根节点c4从相邻节点获得信息的过程:

[0095]

计算从团树节点c2到c4的信息:存储在团树节点c2中的初始势函数为ψ2(c2)=p(mr|tm)。集合z为节点c2中的变量减去节点c2和c4变量的割集,z={mr}。因为c2在该团树中为叶子节点,所以从c2到c4的信息为:

[0096][0097]

计算从团树节点c3到c4的信息:

[0098][0099]

计算从团树节点c5到c4的信息:由于团树节点c5还有两个邻居c1和c8.在计算c5到c4的信息之前,需要先计算从c1和c8到c5的信息,分别为:

[0100][0101]

在计算c8到c5的信息之前,还需要先计算c7到c8的信息:

[0102][0103][0104]

团树节点c5到c4的信息:

[0105][0106]

最后将团树节点c4所收到的信息以及存储在c4处的势函数相乘,得到一个在c4处的函数βr=ψr∏

k∈(nbr)

δk→r,该函数为:

[0107]

β4(tm,ca,tt)=p(tm|ca,tt)

×

δ5→4(ca)

×

δ2→4(tm)

×

δ3→4(tm)

[0108]

步骤35:选取与步骤34中不同的节点作为根节点,依次计算各相邻节点的信息;

[0109]

在本技术中继续选取涉及因子ψ1所在的团树节点c1为根节点,依次计算各相邻节点的信息,由于δ2→4(tm)、δ3→4(tm)、δ7→8(ai)、δ8→5(ai)已经同上上述步骤计算得出,因此只需要计算节点c4到c4、c5到c1的信息即可:

[0110][0111][0112]

将团树节点c1所收到的信息以及存储在c1处的势函数相乘,得到的公式如下:

[0113]

β1(th,ai,ca)=p(th)p(ca|th)p(ai|th)

×

δ5→1(ca,ai)

[0114]

步骤36:根据基于威胁度构建的贝叶斯网络中,已知瞬时加速度(ca)、瞬时爬升率(mr)、目标类型(tt)、战术机动(fm)、飞行方向(fa)为观测变量,分别求取目标机动性(tm)、目标意图(ai)、作战能力(ca)以及威胁度(th)的最大后验概率,公式如下:

[0115]

p(tm|ma=y1,mr=y2)

[0116]

p(ai|fm=y3,fa=y3,tt=y4)

[0117]

p(ca|tm=y5,tt=y4)

[0118]

p(th|ca=y6,ai=y7)

[0119]

首先计算瞬时加速度和瞬时爬升率已知的条件下,目标机动性的后验条件概率p(tm|ma=y1,mr=y2),将c2、c3中的p(mr|tm)和p(ma|tm)设置为p(mr=y2|tm)和p(ma=y1|tm),此时两个节点传递消息的集合z为空集,因此

[0120]

β

′4(tm,ca,tt,mr=y2,ma=y1)=

[0121]

p(tm|ca,tt)

×

δ5→4(ca)

×

p(mr=y2|tm)

×

p(ma=y1|tm)

[0122]

从β

′4中消去除tm以外的变量,并将结果归一化,从而得到p(tm|ma=y1,mr=y2),

消除的公式为:

[0123][0124]

接下来依次计算p(ai|fm=y3,fa=y3,tt=y4)、p(ca|tm=y5,tt=y4),最终求得不同威胁度的概率函数

[0125][0126]

步骤37:由于采用动态贝叶斯网络,即目标威胁度先验概率在每个时间片中动态更新,每个相邻时间段中威胁度的状态转移概率如表3所示,设p(th

′

t

)=p(th|ca=y6,ai=y7)为当前时间段的威胁度节点的后验概率,则下一个时间片中威胁度节点先验概率可表示为p(th

t 1

)=p(th

′

t

)p(th

t 1

|th

t

),最终求出不同时间段的威胁度节点的后验概率。定义威胁度为高(higher)、较高(high)、中(middle)、较低(low)、低(lower)的期望值为0.9、0.7、0.5、0.3、0.1,得到通过贝叶斯网络推理获得的定性因子威胁度th

bayes

:

[0127]

th

bayes

=p(w=higher)

×

0.9 p(w=high)

×

0.7 p(w=middle)

×

0.5 p(w=low)

×

0.3 p(w=lower)

×

0.1

[0128][0129][0130]

表3:威胁度节点的状态转移概率表

[0131]

步骤4:经过上述步骤求得可量化威胁因子的威胁度后,接下来依次对飞行目标飞行高度、速度、径向距离、航向角四个维度进行量化,根据航天仿真软件中获得到的仿真数据,对于相关维度进行了调研,得到了飞机高度,速度,径向距离、航向角的量化值和隶属度函数。

[0132]

步骤4具体包括:

[0133]

步骤41:合成速度量化:由于目标速度越快,则飞临我方阵地的时间就越短,对我方的威胁也就越大,故速度隶属函数选用上升型函数,表示为:

[0134]

thv=r(v)=1-e-0.005|v|

[0135]

其中速度的单位为m/s,当速度为0时,对应的威胁度的值为0,随速度的增加,威胁度的值不断变大。

[0136]

步骤42:高度量化:由于目标的飞行高度越低,被发现的概率就越小,突防成功率就越大,其威胁程度也越大。因此,目标飞行高度隶属度函数应满足目标高度越低,威胁越大,本文中采用降半正态分布函数的形式:

[0137][0138]

其中高度的单位为km。

[0139]

步骤43:径向距离量化:距离隶属度函数应满足飞行目标与己方目标的距离越近,其威胁隶属度越大。故采用分段函数的形式,表示为:

[0140][0141]

步骤44:对飞行角度量化,目标飞行角度是指目标和我方阵地连线与目标飞行方向的夹角,当目标对我方实施攻击时,其飞行方向必然朝向我方,进入角越小则表明目标攻击意图越明显,对我方威胁越大,隶属函数选用中间型,表示为:

[0142][0143]

步骤5:采用层次分析法计算飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha以及定性因子威胁度th

bayes

的相对权重并进行一致性检验,若通过一致性检验,最终最大特征值对应的特征向量即为各威胁因子的主观权重ω

sub

:

[0144]

ω

sub

=(ω1,ω2,

…

,ωn)

t

[0145]

步骤5具体包括:

[0146]

步骤51:对上述求得的飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha以及贝叶斯网络推理求出的定性因子威胁度th

bayes

依据指标体系建立层次分析模型图,利用专家经验对各层次指标间的相对重要程度进行评估,并应用比例标度方法对指标间的相对重要程度进行量化表示。

[0147]

步骤52:计算相对权重。根据矩阵理论,求解aω=λ

max

ω,获得特征向量ω和最大特征值λ

max

。ω=(ω1,ω2,

…

,ωn)

t

即为指标体系的威胁度权向量。求解特征值和特征向量的具体方法有幂法、和法等。

[0148]

步骤53:由于专家的评价过程主要依赖其主观因素,并不遵循数学公式,于是往往不能满足一致性要求。因此,在解出威胁程度权向量后还需要对其进行一致性检验。即:

[0149][0150][0151]

步骤54:若cr《0.1,则通过一致性检验,最终最大特征值对应的特征向量即为各威胁因子的主观权重:

[0152]

ω

sub

=(ω1,ω2,

…

,ωn)

t

[0153]

步骤6:采用熵权法根据各个目标的每个威胁因子构建属性矩阵,归一化处理后计算目标属性的熵值,最终确定目标各威胁因子各自的客观权重向量ω

obj

:

[0154]

ω

obj

=(ω1,ω2,

…

,ωn)

[0155]

步骤6具体包括:

[0156]

步骤61:根据各个目标的每个威胁因子构建属性矩阵c:

[0157][0158]

其中,m为同时飞来的目标的个数,n为目标的威胁因子个数,本文中的威胁因子的个数为5,即n=5。

[0159]

对属性矩阵c归一化:

[0160][0161]

其中h

ij

表示第i个目标的第j个属性在所有目标的第j个属性中所占的比重。

[0162]

步骤62:计算目标属性的熵值:

[0163][0164]

根据熵值最终确定目标各威胁因子各自的客观权重向量:

[0165][0166]

ω

obj

=(ω1,ω2,

…

,ωn)

[0167]

步骤7:对求解到得的主观权重ω

sub

=(ω1,ω2,

…

,ωn)

t

和客观权重ω

obj

=(ω1,ω2,

…

,ωn)使用线性加权组合的方式,求得最终的综合威胁度因子的权重,其中0≤α≤1,若α≥0.5,则说明威胁度取值偏重于主观权重,反之则认为偏重于客观权重,参数α取值可视实际情况而定。

[0168][0169]

步骤8:对于通过计算得到飞行速度的威胁度thv、飞行高度的威胁度thh、径向距离的威胁度thd、飞行角度的威胁度tha、以及通过贝叶斯网络推理得到的定性威胁因子威胁度th

bayes

,通过加权得到最终的综合威胁度th

comp

:

[0170]

th

comp

=ω

comp

×

[thv,thh,thd,tha,th

bayes

]

t

。

[0171]

综上所述,本发明的基于空中飞行目标雷达数据的威胁度评估方法通过利用定性分析与定量分析、主观赋权与客观赋权相结合的方法,提高结果的可信度与说服力,同时利用优化后的贝叶斯网络推理过程减少时间复杂度,贝叶斯网络的推理过程中将贝叶斯网络转换为结构图,确定了较优的变量消元顺序,通过变量消元过程产生的因子以及涉及变量关系确定了聚类图,通过聚类图的消息传递求解后验概率,减少了消息传递次数。解决了现有评估方法中威胁因子选取不够全面导致威胁度评估可信度较低且节点过多致使贝叶斯网络的结构复杂的问题。

[0172]

以上实施例仅用以说明本发明的技术方案而非限制,尽管参照较佳实施例对本发明进行了详细说明,本领域的普通技术人员应当理解,可以对本发明的技术方案进行修改或者等同替换,而不脱离本发明技术方案的精神和范围。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。