1.本发明涉及电网数据安全防护技术领域,具体为一种电网数据安全防护方法。

背景技术:

2.电力数据是一个庞大的数据网系统,电力数据不仅涉及到每个居民用户的用电量,每个工厂的用电数据,为经济民生提供可靠的数据参考值,并且各个地方的用电数据更是每个居民、工厂的隐私数据,应当进行保密处置,避免数据外泄造成数据威胁。为数据处理系统建立和采用的技术和管理的安全保护,保护计算机硬件、软件和数据不因偶然和恶意的原因遭到破坏、更改和泄露。由此数据的安全可以理解为:通过采用各种技术和管理措施,使网络系统正常运行,从而确保网络数据的可用性、完整性和保密性。所以,建立网络安全保护措施的目的是确保经过网络传输和交换的数据不会发生增加、修改、丢失和泄露等。

技术实现要素:

3.本发明的目的在于提供一种电网数据安全防护方法,

4.本发明是这样实现的:

5.一种电网数据安全防护方法,具体包括数据备份、数据保密和数据完整性处理,其中数据备份包括以下步骤:

6.s1:按照预先设定的角色权限模型,确定电网数据用户的角色类型;并为每个角色类型分配对应的电网数据权限,以使得电网数据用户的角色类型与电网数据权限的匹配;所述电网数据权限用于使得被分配了相应的权限的系统用户访问对应的电网数据库的数据;

7.s2:确定电网数据库的登录账号口令规则,所述口令规则包括:帐号口令长度至少设置为8位,口令从字符a-z,a-z、数字0-9、以及ascll符号中至少选择三种进行组合设置,并且设定更换周期;

8.s3:通过https加密协议对电网数据库的数据传输路径进行加密,根据数据来源和数据重要程度采用对数据采取相应的加密存储方式。

9.进一步,步骤s2还包括:

10.对电网数据库的应用层加密;

11.在进行存储调用统一密码服务平台提供的数据加解密接口,对电网数据库的数据的加密处理;在进行使用之前,调用统一密码服务平台提供的数据加解密接口对电网数据库的数据进行解密处理,所述统一密码服务平台提供数据一次一密、一表一密中的至少一种加密方式;

12.根据预先建设的数据库透明加密系统,对所述电网数据库进行数据替换、增加、修改息,实现对电网数据库指定表、列的数据加解密。

13.进一步,步骤s2还包括:通过数据安全管理产品系统对所述数据库透明加密系统进行更改,与所述统一密码服务平台整合,由数据库透明加密系统实现电网数据库中的数

据的加密再存储。

14.进一步,步骤s3还包括:

15.根据访问控制策略设置访问控制规则,部署了防火墙,启用访问控制功能,接入授权的通信接口的通信请求;删除多余或无效的访问控制规则,优化访问控制列表,并保证访问控制规则数最小化。

16.进一步,步骤s3还包括:

17.对源地址、目的地址、源端口、目的端口进行准入设置,允许/拒绝数据包进山;通过waf设备,对进出网络的信息内容进行过滤,实现对应用层包括http、ftp、telnet、smtp、pop3协议的命令级的控制;根据ip和端口设定网络策略,针对数据流实现允许/拒绝访问。

18.与现有技术相比,本发明的有益效果是:

19.该方法采用了目前最适合电网数据安全的防护方法,通过用户角色权限设置对应的电网数据权限,同时限定账户登录口令规则以及针对电网数据库的数据传输路径进行加密,以保护用户账户及数据不被轻易截取,安全系数高。

附图说明

20.为了更清楚地说明本发明实施方式的技术方案,下面将对实施方式中所需要使用的附图作简单地介绍,应当理解,以下附图仅示出了本发明的某些实施例,因此不应被看作是对范围的限定,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他相关的附图。

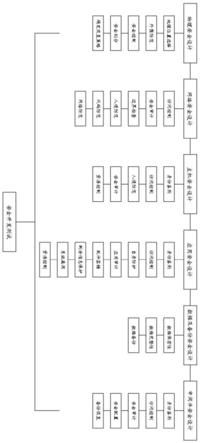

21.图1是本发明一个实施例中电网数据安全防护方法的数据加解密流程图;

22.图2是本发明另一个实施例中电网数据安全防护方法的数据加解密流程图。

具体实施方式

23.为使本发明实施方式的目的、技术方案和优点更加清楚,下面将结合本发明实施方式中的附图,对本发明实施方式中的技术方案进行清楚、完整地描述,显然,所描述的实施方式是本发明一部分实施方式,而不是全部的实施方式。基于本发明中的实施方式,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施方式,都属于本发明保护的范围。因此,以下对在附图中提供的本发明的实施方式的详细描述并非旨在限制要求保护的本发明的范围,而是仅仅表示本发明的选定实施方式。基于本发明中的实施方式,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施方式,都属于本发明保护的范围。

24.请参阅图1,一种电网数据安全防护方法,具体包括数据备份、数据保密和数据完整性处理,包括以下步骤:

25.s1:数据访问控制:按照预先设定的角色权限模型,确定电网数据用户的角色类型;并为每个角色类型分配对应的电网数据权限,以使得电网数据用户的角色类型与电网数据权限的匹配;所述电网数据权限用于使得被分配了相应的权限的系统用户访问对应的电网数据库的数据。

26.具体地,按照角色权限模型,对系统用户进行角色划分;并对功能进行角色授权,保证用户岗位与系统功能的匹配,按照系统角色或用户进行控制,保证只有授权用户才能

访问系统数据。

27.s2:数据保密:确定电网数据库的登录账号口令规则,所述口令规则包括:帐号口令长度至少设置为8位,口令从字符a-z,a-z、数字0-9、以及ascll符号中至少选择三种进行组合设置,并且设定更换周期,例如更换周期为6个月内。

28.s3:数据完整性:通过https加密协改对电网数据库的数据传输路径进行加密,根据数据来源和数据重要程度采用对数据采取相应的加密存储方式。

29.具体地,数据的传输路径使用加密传输,具体通过https或ssh,对数据库表单中重要的鉴别信息内容和对业务系统数据库中的数据进行加密存储,对重要管理文件和数据使用加密系统进行保存。

30.上述实施例,通通过用户角色权限设置对应的电网数据权限,同时限定账户登录口令规则以及针对电网数据库的数据传输路径进行加密,以保护数据不被轻易截取,安全系数高。

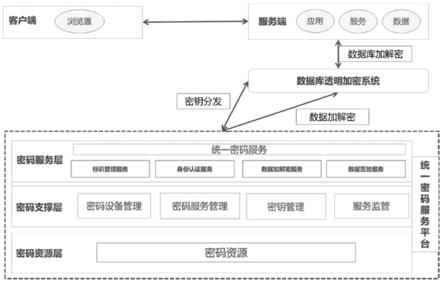

31.本实施例中,如图2所示,提供了一种对信息传输通道加密的实现方式,在统一密码服务平台的传输信道加密服务之中进行配置,系统自动实现客户端传输信息和服务端之间的通道加密。针对传输中关键信息的机密性保护方案只针对关键传输信息进行加密处理,不进行全部信息的加密,提升信息处理速度。关键信息数据的加密主要涉及信息发放方和接收方,需要同时改造或者集成支持目标密码的加密服务,按照预定的数据的加密算法、加密数据格式、加密密钥的分发等问题。

32.本实施例中,步骤s2还包括:

33.对电网数据库的应用层加密;

34.在进行存储调用统一密码服务平台提供的数据加解密接口,对电网数据库的数据的加密处理;在进行使用之前,调用统一密码服务平台提供的数据加解密接口对电网数据库的数据进行解密处理,所述统一密码服务平台提供数据一次一密、一表一密中的至少一种加密方式;

35.根据预先建设的数据库透明加密系统,对所述电网数据库进行数据替换、增加、修改息,实现对电网数据库指定表、列的数据加解密。

36.其中,电网数据库系统可以选择需要加密存储的关键数据列,在进行存储和使用之前分别调用统一密码服务平台提供的数据加解密接口,实现关键数据的加解密,保证数据存储的安全和正常的使用。数据安全管理产品系统对统一密码服务平台提供的数据加解密接口的调用,实现关键数据存储加密功能。

37.其中,数据库透明加密系统可以替换、增加、修改数据库相应的配置信息,实现数据库指定表、列的数据加解密服务。

38.完整性保护主要针对传输、存储之中的重要数据、敏感信息等进行保护,主要使用消息鉴别码(mac)或数字签名技术实现,保证关键信息的完整性。

39.本实施例中,通过数据安全管理产品系统对所述数据库透明加密系统进行更改,与所述统一密码服务平台整合,由数据库透明加密系统实现电网数据库中的数据的加密再存储。

40.其中,数据安全管理产品系统实施完整性保护的数据调用统一密码服务平台提供的基于国产密码算法的消息鉴别码(mac)或数字签名服务接口生成校验值,和业务数据一

起传输。业务系统在接收业务数据之前,对于采用消息鉴别码(mac)的应用模式,需要重新计算生成消息鉴别码(mac)与接收到的消息鉴别码(mac)进行比对,如果一致则表示数据完整可用,否则数据发生篡改无法使用;对于采用数字签名的方式,需要调用统一密码服务平台提供的数字签名验证接口,校验数据是否发生篡改,根据校验结果决定数据是否可以采用。

41.本实施例中,步骤s3还包括:根据访问控制策略设置访问控制规则,部署了防火墙,启用访问控制功能,接入授权的通信接口的通信请求;删除多余或无效的访问控制规则,优化访问控制列表,并保证访问控制规则数最小化。

42.其中,电网数据库在网络边界或区域之间根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信。在网络边界部署了防火墙等访问控制设备,启用访问控制功能。定期删除多余或无效的访问控制规则,优化访问控制列表,并保证访问控制规则数最小化

43.本实施例中,步骤s3还包括:对源地址、目的地址、源端口、目的端口进行准入设置,允许/拒绝数据包进出;通过waf设备,对进出网络的信息内容进行过滤,实现对应用层包括http、ftp、telnet、smtp、pop3协议的命令级的控制;根据ip和端口设定网络策略,针对数据流实现允许/拒绝访问。

44.其中,在网络边界部署了防火墙等访问控制设备,启用访问控制功能;并通过云平台的虚拟私有云vpc、安全组检查源地址、目的地址、源端口、目的端口和协改,以允许/拒绝数据包进出。

45.以上所述仅为本发明的优选实施方式而已,并不用于限制本发明,对于本领域的技术人员来说,本发明可以有各种更改和变化。凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。