抵抗骨干链路ddos攻击的方法、系统、设备及可读存储介质

技术领域

1.本发明涉及网络基础设施安全领域,具体为一种抵抗骨干链路ddos攻击的方法、系统、设备及可读存储介质。

背景技术:

2.信息技术的发展使得网络安全成为一个不可忽视的话题,近年来频繁发生的网络基础设施攻击事件受到了广泛关注。分布式拒绝服务攻击(distributed denial of service,ddos)指攻击者控制大量在线设备向攻击目标发送大量正常或非正常的请求,由于目标主机的网络资源(如文件描述符、缓冲区等)有限,攻击者操纵的大量请求会耗尽资源,使得被攻击的主机无法为合法用户提供正常的服务。2015年网易旗下部分服务因骨干链路遭受攻击而不可用,这是最近发现的一类新型ddos攻击,链路洪泛攻击(link flooding attack,lfa),也可称为骨干链路ddos攻击。传统的分布式拒绝服务攻击的直接目标是终端计算机服务,而链路泛洪攻击的攻击目标是构成互联网骨干网络的中间关键链路。在吸引学术界很长时间后,目前已有攻击者在实际网络中进行链路洪泛攻击,对大型地区性网络造成了严重的威胁。针对链路洪泛攻击,有学者提出使用流量工程(traffic engineering)的方法抵抗链路洪泛攻击。常用的流量工程方法,比如负载均衡(load balancing)、重路由(re-routing)、分发流量(distributing routes),通常是通过在ip层重新配置ospf协议中的链路权重(ospf-weights of links)来调整ospf层的路由转发策略。当防御者使用流量工程的方法来防御链路洪泛攻击时,暴力的攻击者可能通过去洪泛所有防御者布置的使用流量工程的链路来达到自己的攻击目的。

3.目前的链路洪泛攻击防御方法主要是设计流量工程方法,来将攻击流量引导到防御者布置的备用链路上,缓解被攻击链路的安全。如图2所示,攻击者部署的僵尸主机协调发出巨大的网络流量,到目标受害网络中的公共服务器(或掩体服务器、僵尸主机)。掩体服务器是指目标网络外提供开放服务的公共服务器(如http、ftp服务器)。攻击者协调发出的巨大的攻击流量将极大的聚集在目标链路。这些大量攻击流量是低频、看起来很像合法流量同时可以欺骗网络协议的。在造成大量的网络瘫痪之前,通常攻击流量是很难被识别的。但是目前没有人分析这种暴力抵抗流量工程攻击者的行为,没有针对这种暴力抵抗流量工程攻击者的防御方法。针对现有技术中存在的问题,本发明提供一种抵抗骨干链路ddos攻击的方法,能够针对抵抗流量工程的攻击者设计防御方法,进行有效的防御。

技术实现要素:

4.针对现有技术中存在的问题,本发明提供一种抵抗骨干链路ddos攻击的方法、系统、设备及可读存储介质,能够针对抵抗流量工程的攻击者进行有效的防御。

5.本发明是通过以下技术方案来实现:

6.一种抵抗骨干链路ddos攻击的方法,包括以下步骤:

7.s1,采集僵尸主机到目标网络的网络路由数据,根据获取的网络路由数据计算要

攻击的目标链路集,使用流量工程的方法来分发或重路由非目标链路上的流量,使攻击者的收益最小化;

8.s2,计算攻击者针对使用流量工程的方法来分发或重路由非目标链路上的流量的防御策略作出的攻击,采用回溯法计算防御者针对该攻击的防御策略,最大化防御者的收益,从而实现链路洪泛攻击时的抵抗防御。

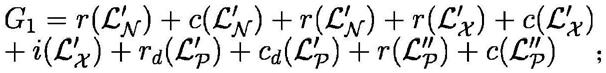

9.进一步的,根据收集到的网络路由数据分析出要攻击的目标链路集攻击者通过僵尸主机发送大量流量来攻击目标链路集来切断的通往目标网络的路由攻击者消耗攻击目标链路集会带来相应的收益同时攻击者攻击目标链路集会带来相应的攻击牵连攻击者同时攻击目标链路集外的一个链路集攻击目标链路集会带来相应的收益为:

[0010][0011]

其中,为可能攻击的目标网络,为源服务器到的路由,为中出现过的链路集。

[0012]

进一步的,防御者使用流量工程的方法来分发或重路由链路上的流量,防御者获得使用流量工程的成本和相应的收益同时这些流量工程的链路集会带来相应的攻击牵连此时攻击者整体收益为:

[0013][0014]

进一步的,对于攻击者探测防御者使用流量工程,获取攻击者探测并攻击流量工程链路的子集信息,得到攻击者的整体收益为:

[0015][0016]

进一步的,对于攻击者选定来攻击链路,最大化其收益,所以的结果为:

[0017][0018]

进一步的,在选定攻击者要攻击的链路集后,防御者选定链路集来部署流量工程防御:

[0019][0020]

进一步的,当攻击者发起链路洪泛攻击时,防御者应在计算出的上使用流量工程防御方法,抵抗攻击者的攻击。

[0021]

一种抵抗骨干链路ddos攻击的系统,包括:

[0022]

预处理模块,采集僵尸主机到目标网络的网络路由数据,根据获取的网络路由数据计算要攻击的目标链路集,使用流量工程的方法来分发或重路由非目标链路上的流量,

使攻击者的收益最小化;

[0023]

防御模块,计算攻击者针对使用流量工程的方法来分发或重路由非目标链路上的流量的防御策略作出的攻击,采用回溯法计算防御者针对该攻击的防御策略,最大化防御者的收益链路洪泛攻击时的抵抗防御策略。

[0024]

一种终端设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现抵抗骨干链路ddos攻击的方法的步骤。

[0025]

一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序被处理器执行时实现上述抵抗骨干链路ddos攻击的方法的步骤。

[0026]

与现有技术相比,本发明具有以下有益的技术效果:

[0027]

本发明一种抵抗骨干链路ddos攻击的方法,根据获取的网络路由数据计算要攻击的目标链路集,使用流量工程的方法来分发或重路由非目标链路上的流量,使攻击者的收益最小化,计算攻击者针对使用流量工程的方法来分发或重路由非目标链路上的流量的防御策略作出的攻击,采用回溯法计算防御者针对该攻击的防御策略,最大化防御者的收益,充分考虑攻击者可能采用的暴力攻击防御者部署的使用流量工程的链路,使用基于博弈论的方法,考虑攻击者与防御者各自都想最大化自己利益的情况下,得到防御者最佳的防御策略,能够有效防御骨干链路ddos攻击。

[0028]

进一步的,充分考虑攻击者可能采取暴力的方式抵抗防御者使用的流量工程的防御方法,针对这样的攻击者,在一开始设计流量工程的防御方法之初就挑选对防御者最有利的链路,并据此制定防御策略,在有效抵抗攻击者的同时最大化防御者的利益,最大化攻击者地攻击成本。

[0029]

本发明一种抵抗骨干链路ddos攻击的系统,能够考虑攻击者与防御者各自都想最大化自己利益的情况下,得到防御者最佳的防御策略,能够有效防御骨干链路ddos攻击。

附图说明

[0030]

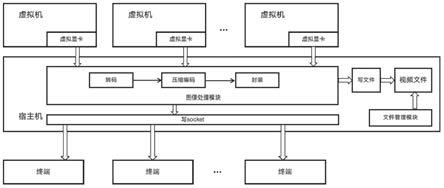

图1为本发明实施例中流量工程方法抵抗链路洪泛攻击的原理图。

[0031]

图2为链路洪泛攻击的原理图。

具体实施方式

[0032]

下面结合附图对本发明做进一步的详细说明,所述是对本发明的解释而不是限定。

[0033]

如图1所示,一种抵抗骨干链路ddos攻击的方法,包括以下步骤:

[0034]

s1,采集僵尸主机到目标网络的网络路由数据,根据获取的网络路由数据计算要攻击的目标链路集,使用流量工程的方法来分发或重路由非目标链路上的流量,使攻击者的收益最小化;

[0035]

具体的,攻击者想要通过骨干链路ddos攻击来攻击某个目标网络,通过分布在全球的僵尸主机执行traceroute到攻击者要攻击的目标网络;

[0036]

首先收集僵尸主机到目标网络的网络路由数据,根据收集到的网络路由数据分析出要攻击的目标链路集攻击者通过僵尸主机发送大量流量来攻击目标链路集

致使目标链路集中的链路出现拥塞,来切断的通往目标网络的路由攻击者消耗攻击目标链路集会带来相应的收益同时攻击者攻击目标链路集会带来相应的攻击牵连攻击者同时攻击目标链路集外的一个链路集来迷惑防御者,使防御者更难判断自己的攻击目标,攻击目标链路集会带来相应的收益,此时攻击者的整体收益可以写为:

[0037][0038]

其中,为可能攻击的目标网络,为源服务器到的路由,为中出现过的链路集。

[0039]

例如,对于traceroute数据中的每一条链路l,如traceroute路由数据结果:'(117.36.240.209)','(117.36.240.217)','(202.97.98.53)','(62.40.98.73)','(119.96.255.66)','(62.40.98.152)',可以找到的路由链路['(117.36.240.209)','(117.36.240.217)']、链路['(117.36.240.217)','(202.97.98.53)']、链路['(202.97.98.53)','(62.40.98.73)']、链路['(62.40.98.73)','(119.96.255.66)']和链路['(119.96.255.66)','(62.40.98.152)'],计算攻击l切断的通往目标网络的路由数,如链路['(117.36.240.209)','(117.36.240.217)']出现在8条traceroute路由数据中,则攻击链路['(117.36.240.209)','(117.36.240.217)']切断的通往目标网络的路由数为5。那么切断链路['(117.36.240.209)','(117.36.240.217)']的收益就可以量化为5或以5为基数进行计算。

[0040]

s2,计算攻击者针对使用流量工程的方法来分发或重路由非目标链路上的流量的防御策略作出的攻击,采用回溯法计算防御者针对该攻击的防御策略,最大化防御者的收益,从而实现链路洪泛攻击时的抵抗防御。

[0041]

对于防御者来说,需要消耗来探测到攻击者攻击的目标链路集探测到攻击者攻击的目标链路集会带来相应的收益为了抵抗链路洪范攻击,防御者会使用流量工程的方法来分发或重路由链路上的流量,因此防御者可以获得使用流量工程的成本和相应的收益同时这些流量工程的链路集会带来相应的攻击牵连此时攻击者整体收益为:

[0042][0043]

对于防御者使用流量工程的方法来分发或重路由链路上的流量,这时攻击者需要消耗成本c

p

来探测防御者使用了流量工程,探测防御者使用流量工程会给攻击者带来相应的收益和成本然后攻击者会攻击流量工程链路的子集带来相应的成本和收益此时攻击者的整体收益为:

[0044]

[0045]

使用回溯法计算防御者的最佳防御策略,攻击者需要选定来攻击,最大化其收益,所以的结果为:

[0046][0047]

接下来最大化防御者的收益,在选定攻击者要攻击的链路集后,防御者需要选定链路集来部署流量工程防御,所以防御者选定的应为:

[0048][0049]

当攻击者发起链路洪泛攻击时,防御者应在计算出的上使用流量工程防御方法,抵抗攻击者的攻击。

[0050]

本发明提出的一种抵抗骨干链路ddos攻击的方法,弥补了目前对于防御暴力破解流量工程防御方法的骨干链路ddos攻击的空缺,基于一种抵抗骨干链路ddos攻击的方法充分考虑攻击者可能采取暴力的方式抵抗防御者使用的流量工程的防御方法,针对这样的攻击者,在设计流量工程的防御方法之初就挑选对防御者最有利的链路,并据此制定防御策略,在有效抵抗攻击者的同时最大化防御者的利益,最大化攻击者地攻击成本。

[0051]

本发明一个实施例中,提供了一种终端设备,该终端设备包括处理器以及存储器,所述存储器用于存储计算机程序,所述计算机程序包括程序指令,所述处理器用于执行所述计算机存储介质存储的程序指令。处理器采用中央处理单元(cpu),或者采用其他通用处理器、数字信号处理器(dsp)、专用集成电路(asic)、现成可编程门阵列(fpga)或者其他可编程逻辑器件、分立门或者晶体管逻辑器件、分立硬件组件等,其是终端的计算核心以及控制核心,其适于实现一条或一条以上指令,具体适于加载并执行一条或一条以上指令从而实现相应方法流程或相应功能;本发明实施例所述的处理器可用于抵抗骨干链路ddos攻击的方法的操作。

[0052]

一种抵抗骨干链路ddos攻击的系统,包括:

[0053]

预处理模块,采集僵尸主机到目标网络的网络路由数据,根据获取的网络路由数据计算要攻击的目标链路集,使用流量工程的方法来分发或重路由非目标链路上的流量,使攻击者的收益最小化;

[0054]

防御模块,计算攻击者针对使用流量工程的方法来分发或重路由非目标链路上的流量的防御策略作出的攻击,采用回溯法计算防御者针对该攻击的防御策略,最大化防御者的收益链路洪泛攻击时的抵抗防御策略。

[0055]

本发明再一个实施例中,本发明还提供了一种存储介质,具体采用计算机可读存储介质(memory),所述计算机可读存储介质是终端设备中的记忆设备,用于存放程序和数据。计算机可读存储介质包括终端设备中的内置存储介质,提供存储空间,存储了终端的操作系统,也可包括终端设备所支持的扩展存储介质。并且,在该存储空间中还存放了适于被处理器加载并执行的一条或一条以上的指令,这些指令可以是一个或一个以上的计算机程序(包括程序代码)。需要说明的是,此处的计算机可读存储介质可以是高速ram存储器,也可以是非不稳定的存储器(non-volatile memory),例如至少一个磁盘存储器。可由处理器加载并执行计算机可读存储介质中存放的一条或一条以上指令,以实现上述实施例中可用

于抵抗骨干链路ddos攻击的方法的相应步骤。

[0056]

本发明充分考虑攻击者可能采取暴力的方式抵抗防御者使用的流量工程的防御方法,针对这样的攻击者,在设计流量工程的防御方法之初就挑选对防御者最有利的链路,并据此制定防御策略,在有效抵抗攻击者的同时最大化防御者的利益,最大化攻击者地攻击成本。

[0057]

以上内容仅为说明本发明的技术思想,不能以此限定本发明的保护范围,凡是按照本发明提出的技术思想,在技术方案基础上所做的任何改动,均落入本发明权利要求书的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。