1.本发明涉及信息安全和通信领域,具体涉及无限制的可撤销的属性基的加密方法,该方法不仅实现了细粒度的访问控制和保证了数据的机密性,还实现了用户撤销功能,同时具有无限制的特点,在系统初始化算法与访问策略或属性集合中属性的数量无关,可以随时适应系统中新的角色、实体、属性和策略的添加,增强了系统的安全性和可用性。

背景技术:

2.近年来,物联网的应用已广泛应用于电子医疗,智能工厂和智慧城市等不同领域,以提供智能识别,定位,监管等服务。然而,随着智能设备数量的增长,需要更多的资源来管理和处理从物联网获取的大量数据。考虑到传统物联网中的智能设备受到资源的限制,收集到的物联网数据通常由中间代理(例如云服务器)有效地管理和存储。作为一个强大的平台,云计算可以为用户提供按需服务,用于存储,访问和处理由物联网设备收集的数据。尽管云辅助物联网具有潜在的优势,但还有很多亟待解决的问题,其中安全性问题就是其中之一。为了确保在物联网数据传输过程中信息的保密性,一般通过对传输的消息进行加密操作实现信息的保密性。此外,数据共享不再局限于一对一授权,而是一对多。系统需要基于实际需求将不同的访问特权授予不同的用户。在2006年,goyal等人提出了属性基加密,其核心思想是在密文和密钥中分别嵌入属性和访问策略,只有当属性与访问策略相适应的时候才能完成解密。这样不仅保证了数据的机密性,还实现了细粒度的访问控制。然而,传统的属性基加密方法没有考虑用户撤销的功能,不能应对用户权限动态变化的情况。在2008年,boldyreva等人提出间接撤销的概念,其核心思想是强制每个未撤销的用户都需要接收由权威机构生成的密钥更新材料以生成完整的解密密钥。该理念通过动态更新解密密钥进而实现了有效的用户撤销。然而已有的支持间接吊销功能的属性加密方法需要提前定义公共参数,系统初始化算法与访问策略或属性集合中属性的数量相关,无法适应系统中新的角色、实体、属性和策略的添加的动态需求。

技术实现要素:

3.本发明针对现有技术的弊端,提供一种高效安全的无限制的可撤销属性基加密方法,解决了传统的属性基加密方法不能应对用户权限动态变化的问题,同时具有无限制的特点,能够满足系统中新的角色、实体、属性和策略的添加的动态需求。

4.为了达到上述发明目的,本发明采用以下技术方案实现的:

5.无限制的可撤销属性基加密方法,所述的方法继承了属性基加密方法的优点,并引入了间接撤销的方式实现用户撤销。同时,系统初始化算法与访问策略或属性集合中属性的数量无关,并且生成的公共参数是常量数量的组元素。加密系统具有无限制的特点,可以随时适应系统中新的角色、实体、属性和策略的添加。用户在加密时利用自己的公钥、访问策略和时间戳对消息进行加密,生成密文;可信的权威机构维护用户撤销列表,利用主密钥、撤销列表和时间戳利用完全子树的思想生成未撤销用户的密钥更新材料;解密用户接

收到密文后,利用自己的私钥和密钥更新材料对密文进行解密,恢复出消息。本发明综合属性基加密的优点同时将间接撤销引入到属性基的加密方案中,不仅节省了计算和通信成本,同时满足机密性、无限制、可撤销、访问控制等性质。所述方法的具体步骤包括:

6.(1)系统建立setup:输入安全参数,权威机构运行该算法并生成系统公开参数和系统主密钥;

7.(2)密钥生成key-gen:输入系统公开参数、系统系统主密钥、用户属性集合和用户身份,权威机构生成用户的私钥。

8.(3)加密encrypt:输入系统公开参数、访问策略、时间戳以及明文消息,加密用户运行该算法并生成密文上传至云存储平台;

9.(4)密钥更新材料生成up-key-gen:输入系统公开参数、系统系统主密钥、用户撤销列表、属性集合和时间戳,权威机构运行该算法生成未撤销用户的密钥更新材料

10.(5)解密密钥生成dec-key-gen:输入解密用户的私钥和相应的密钥更新材料,生成用户的解密密钥。

11.(6)解密decrypt:输入密文、解密用户的解密密钥,输出明文。

12.(7)撤销revoke:输入用户身份,时间戳和用户撤销列表,权威机构运行该算法撤销指定用户解密能力并生成新的用户撤销列表。

具体实施方式

13.下面对本发明的具体实施方式进行描述,以便于本技术领域的技术人员理解本发明,但应该清楚,本发明不限于具体实施方式的范围,对本技术领域的普通技术人员来讲,只要各种变化在所附的权利要求限定和确定的本发明的精神和范围内,这些变化是显而易见的,一切利用本发明构思的发明创造均在保护之列。

14.本发明所述方法由七个算法组成,具体构造过程如下:

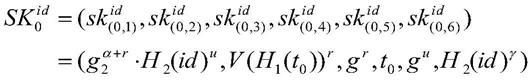

15.(1)系统建立setup:输入安全参数λ,构造阶数为q的群和一个双线性对设g,h分别是群的生成元,进而获得双线性配对组随机选取抗碰撞的密码哈希函数以及一个至少具有n个叶子节点的二叉树bt。随后,权威机构随机选取和并计算公共参数pp=(g,h,h1,h2,t1,t2),其中),其中和权威机构将保留主密钥

16.(2)密钥生成算法key-gen:输入系统公开参数pp、主密钥msk、用户的身份id和用户的属性集合s,按如下方式生成用户的私钥:

17.a)随机选取二叉树bt中一个未被分配的叶子节点,并用的身份id标记该节点。对于从id节点到二叉树bt根节点路径上的节点x∈path(id),随机选取计算并将r

x

=(r

x,1

,r

x,2

)存储到相应的节点x中。

18.b)对于任意属性y∈s,随机选取随后,该算法对于t=1,2计算

对于t=3,则计算令

19.c)对于任意节点x∈path(id),随机选取并计算其中t=1,2以及当t=3时,计算令最后,将d

x

=(d

x,1

,d

x,2

,d

x,3

)存储到相应的节点x中。

20.d)该算法将输出sk

s,id

=(sk

id,0

,{sk

id,y

}

y∈s

,sk

′

id

)作为身份为id的用户的私钥。

21.(3)加密算法encrypt:加密用户输入《pp,(m,π),msg,t》,其中,(m,π)为访问控制策略,msg为明文信息,t为标识时间段的时间戳,算法执行如下步骤:

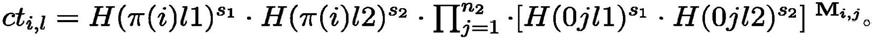

22.a)随机选取并计算和

23.b)m是一个n1×

n2的矩阵,而π是矩阵m中的行到属性的映射函数。m

i,j

代表矩阵m中第i行第j列的元素。对于i=1,...,n1以及l=1,2,3,计算并且,令cti=(ct

i,1

,ct

i,2

,ct

i,3

)。

24.c)计算其中l=1,2,3。

25.d)最后,输出密文

26.(4)密钥更新材料生成算法up-key-gen:输入《pp,msk,s,rl,t》,其中,rl=((id1,t1),(id2,t2),...,(idn,tn))为撤销列表,n为列表中被撤销用户数量。对于二叉树bt中节点x∈kunode(bt,rl,t),从节点x中获得r

x

=(r

x,1

,r

x,2

),并随机选取随后进行如下操作:

27.a)计算

28.b)随机选取对于t=1,2,并计算对于t=1,2,并计算对于t=1,2,并计算令

29.c)对于任意属性y∈s,随机选取计算其中t=1,2。令

30.d)输出时间段t下,具有属性集合s的未撤销用户的密钥更新材料uk

s,t,x

=(uk

x,0

,uk

x,t

,{uk

x,y

}

y∈s

)。

31.(5)解密密钥生成算法dec-key-gen:身份为id的未被撤销用户输入其私钥sk

s,id

和当前时间段t下的密钥更新材料uk

s,t,id

。对于节点x∈path(id)∩kunode(bt,rl,t),计算以及其中t=1,2,3。最后,令为用户的解密密钥。

32.(6)解密算法decrypt:输入该算法计算和并输出明文msg

′

=ct

′

·

k1/k2。

33.a)撤销算法revoke:输入《rl,id,t》,在撤销列表rl中插入(id,t)对撤销列表rl进行更新,并输出更新后的可撤销列表rl。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。