1.本发明涉及标识解析技术领域,特别涉及多层次标识密码体系的数据加密方法、设备及介质。

背景技术:

2.标识解析体系是工业互联网架构的重要组成部分,具体是指能够唯一识别机器、产品等物理资源以及算法、工序等虚拟资源的身份符号,以及能够根据标识编码查询目标对象网络位置或者相关信息的指定装置。对机器和物品进行唯一性的定位和信息查询是实现全球供应链系统和企业生产系统的精准对接、产品全生命周期管理和智能化服务的前提和基础。与互联网域名服务体系(domain name system,dns)类似,工业互联网标识解析给每一个设备赋予唯一标识id,通过标识解析获取相关设备的属性信息,并通过其网络地址与设备进行某些互操作。

技术实现要素:

3.本发明旨在至少在一定程度上解决以下技术问题:

4.现有的标识解析体系中,不同设备之间仅能进行身份的验证,无法对设备之间传输的数据进行加密。

5.本发明实施例的第一方面提供了一种标识解析体系的多层次数据加密方法,所述标识解析体系包括多个级别的密钥中心,方法包括:

6.信息发送方确定信息接收方对应的每级所述密钥中心的标准点和所述信息接收方对应的物联网设备的标准点,其中,所述标准点通过所述标识解析体系生成;

7.信息发送方通过所述标准点和加密因子对待加密信息加密,生成密文,并将所述密文发送至所述信息接收方,以使所述信息接收方根据秘密点和所述信息接收方对应的每级所述密钥中心的密钥对所述密文进行解密,获取所述待加密信息,其中,所述秘密点是通过所述标识解析体系生成。

8.本发明示例使用基于标识解析的多层次标识密码体系,通过将工业互联网标识解析体系和多层次标识密码体系进行结合,利用两个体系共有的树形结构特征,将多层次标志密码体系应用在工业互联网标识解析体系中,用于不同的物联网设备直接通讯时进行信息的加密解密和签名的生成验证,标识解析体系为所有设备提供的标识也可以作为标识密码学中生成密钥的标识进行使用。两类方法的结合为工业互联网标识解析体系内的所有物联网设备的通讯提供了很好的加密和签名方式。

9.在一个示例中,所述标准点的生成方法包括:

10.若所述密钥中心是顶级密钥中心,则随机生成所述顶级密钥中心的标准点;

11.若所述密钥中心是次级密钥中心或,则基于所述次级密钥中心的标识生成所述次级密钥中心的标准点;

12.若是与所述次级密钥中心通信连接的物联网设备,则基于物联网设备的标识生成

所述物联网设备的标准点。

13.在一个示例中,所述秘密点的生成方式包括:

14.通过顶级密钥中心的随机数,第二级密钥中心的标准点确定所述顶级密钥中心的秘密点,并将所述顶级密钥中心的秘密点发送至所述第二级密钥中心,其中,所述第二级密钥中心是所述次级密钥中心中的一种,且与所述顶级密钥中心通通信连接;

15.所述第二级密钥中心根据所述顶级密钥中心的秘密点、所述第二级密钥中心的随机数、第三级密钥中心的标准点或与所述第二级密钥中心通信连接的物联网设备的标准点生成所述第二级密钥中心的秘密点,并将所述第二级密钥中心的秘密点发送至第三级密钥中心或信息接收方,其中,所述第三级密钥中心是所述次级密钥中心中的一种,与所述第二级密钥中心通通信连接。

16.在一个示例中,所述每级密钥中心的密钥的生成方式包括:

17.通过每级所述密钥中心的随机数和所述每级密钥中心中的顶级密钥中心的标准点生成每级所述密钥中心的密钥,并将所述密钥中心的密钥发送至次级密钥中心或物联网设备。

18.在一个示例中,所述加密因子包括:所述信息发送方生成的随机数、所述每级密钥中心中的顶级密钥中心的密钥。

19.本发明实施例的第二方面提供的了一种标识解析体系的多层次数据签名方法,所述标识解析体系包括多个级别的密钥中心,方法包括:

20.签名生成方确定签名生成方及其对应的每级密钥中心的密钥和秘密点,其中,所述秘密点是通过所述标识解析体系生成;

21.签名生成方根据所述密钥、所述秘密点以及签名因子生成签名,并将所述签名发送至签名验证方,以使所述签名验证方通过标准点和所述每级密钥中心中的顶级密钥中心对所述签名进行验证,其中,所述标准点是所述签名生成方对应的每级所述密钥中心的标准点和所述签名生成方对应的物联网设备的标准点。

22.本发明示例使用基于标识解析的多层次标识密码体系,通过将工业互联网标识解析体系和多层次标识密码体系进行结合,利用两个体系共有的树形结构特征,将多层次标志密码体系应用在工业互联网标识解析体系中,用于不同的物联网设备直接通讯时进行信息的加密解密和签名的生成验证,标识解析体系为所有设备提供的标识也可以作为标识密码学中生成密钥的标识进行使用。两类方法的结合为工业互联网标识解析体系内的所有物联网设备的通讯提供了很好的加密和签名方式。

23.在一个示例中,所述秘密点的生成方法包括:

24.通过顶级密钥中心的随机数,第二级密钥中心的标准点确定所述顶级密钥中心的秘密点,并将所述顶级密钥中心的秘密点发送至所述第二级密钥中心,其中,所述第二级密钥中心是所述次级密钥中心中的一种,且与所述顶级密钥中心通通信连接;

25.所述第二级密钥中心根据所述顶级密钥中心的秘密点、所述第二级密钥中心的随机数、第三级密钥中心的标准点或与所述第二级密钥中心通信连接的物联网设备的标准点生成所述第二级密钥中心的秘密点,并将所述第二级密钥中心的秘密点发送至第三级密钥中心或信息接收方,其中,所述第三级密钥中心是所述次级密钥中心中的一种,与所述第二级密钥中心通通信连接。

26.在一个示例中,所述标准点的生成方法包括:

27.若所述密钥中心是顶级密钥中心,则随机生成所述顶级密钥中心的标准点;

28.若所述密钥中心是次级密钥中心或,则基于所述次级密钥中心的标识生成所述次级密钥中心的标准点;

29.若是与所述次级密钥中心通信连接的物联网设备,则基于物联网设备的标识生成所述物联网设备的标准点。

30.在一个示例中,所述每级密钥中心的密钥的生成方式包括:

31.通过每级所述密钥中心的随机数和所述每级密钥中心中的顶级密钥中心的标准点生成每级所述密钥中心的密钥,并将所述密钥中心的密钥发送至次级密钥中心或物联网设备。

32.在一个示例中,所述签名参数包括:所述签名生成方生成的随机数、所述签名生成方对应的物联网设备和所述每级密钥中心的标识。

附图说明

33.此处所说明的附图用来提供对本技术的进一步理解,构成本技术的一部分,本技术的示意性实施例及其说明用于解释本技术,并不构成对本技术的不当限定。在附图中:

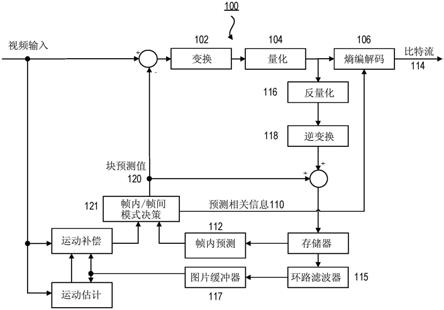

34.图1为本发明实施例提供的标识解析多层次密码体系的框架示意图;

35.图2为本发明实施例提供的密钥生成过程示意图;

36.图3为本发明实施例提供的加密方法示意图;

37.图4为本发明实施例提供的加密和解密过程示意图;

38.图5为本发明实施例提供的签名方法示意图;

39.图6为本发明实施例提供的签名验证过程示意图。

具体实施方式

40.为了更清楚的阐释本技术的整体构思,下面结合说明书附图以示例的方式进行详细说明。

41.标识解析体系整体为一个树形结构,根节点为国际节点,面向全球范围不同国家、不同地区提供根区数据管理和根解析服务;接下来为国家顶级节点,国家顶级节点兼容handle、oid、ecode等不同编码体系包含备案、监测、应急等公共服务系统,是标识解析体系的核心枢纽,为国内工业互联网提供标识注册和解析服务;接下来是二级标识解析节点,面向行业提供标识注册和解析服务;最后是企业级标识解析节点,在企业内部进行标识注册和解析。在企业内部仍然可能进一步进行部门、具体设备的划分,通过这个树形结构将工业互联网内的所有设备连接起来,并可以方便的进行相互通讯和操作。例如86.1000/ac.qd.1024001就是一个标识,86为国家代码,1000为行业代码,ac为企业代码,后面的qd.1024001表示的就是企业内部的代码了。

42.基于标识的密码体系(identity-based cryptograph,ibc)最主要的观点是不需要由证书中心生成公私钥对、不需要使用证书传递公钥,而是使用用户标识如姓名、ip地址、电子邮箱地址、手机号码等代表用户的标志信息作为公钥,私钥则有密钥中心(key generate center,kgc)根据系统主密钥和用户标识计算得出。这一思想通过椭圆曲线上的

理算对数难题构造出可用的标识密码算法,兼顾了安全和效率。商用密码算法sm9也是一种标识密码算法。标志密码算法的中的密钥中心需要承担所有用户的密码生成工作,同时也需要同所有用户建立安全的通讯通道,需要承担很大的运算和网络压力。

43.在工业互联网的标识解析体系中,每个设备之间进行相互通信的过程中需要进行加密和身份验证的过程,对于庞大的工业互联网,使用传统的证书中心方法需要巨大的通讯次数,效率低下,将同为树形结构的多层次标识密码算法使用在标识解析体系中,由于其结构的相似性,可以更好的适配于标识解析体系,是密码体系的效率更高,可用性更强。

44.本发明实施例提供了标识解析体系的多层次数据加密方法、设备及介质,将多层次标识密码体系应用到标识解析体系中,应用于标识解析体系内不同设备之间进行身份验证和加密通讯,将多层次标志密码体系中密钥中心的树形结构和工业互联网标识解析体系中标识解析节点的树形结构结合起来。一方面可以很好的将密钥分发过程以及身份验证和加密通讯过程很好的和标识解析体系结合起来;另一方面标识解析中的标识本身也可以作为标识密码体系中的标识;同时多层次标识密码对于设备量巨大的工业互联网标识解析体系而言,相比于传统证书体系或非对称加密方法,有更高的效率。

45.图1为本发明实施例提供的标识解析多层次密码体系的框架示意图;如图1所示,标识解析的节点还担任着标识密码学算法的密钥中心的角色,可以同时进行标识的分发和密钥的分发。首先对标识解析体系中的各级节点生成参数的过程进行介绍。

46.根据本发明的具体实施例,图2为本发明实施例提供的密钥生成过程示意图,如图2所示,参数生成阶段主要进行涉及加解密过程和签名生成验证过程中使用到的参数,包括各种随机数、随机点、各类哈希函数和双线性函数等,有一些参数需要进行公开,有一些参数私密保存,有一些参数发送到特定节点处。具体步骤为:

47.顶级密钥中心生成部分公开参数,以及加解密和签名生成验证过程中需要使用到的哈希函数、双线性函数等;

48.顶级节点和次级节点(包括但不限于二级节点、三级节点等)和具体的物联网设备,分别生成一个秘密保存的随机数s0,s1,s2,s3,并生成各自的标准点p0,p1,p2,p3,其中p0随机生成,p1,p2,p3通过标识解析体系下的标识计算得到;

49.顶级节点、二级节点、三级节点,分别通过其自身生成的随机数和标识对应的标准点,计算出密钥q0,q1,q2,并通过安全通道发送给所有下级节点,计算秘密点s1,s2,s3发送给直接下级节点。

50.在本发明的一些优选的实施例中,可以通过在标识后附上时间戳限定密钥的有效时间。

51.图3为本发明实施例提供的加密方法示意图,如图3所示,本发明实施例的第一方面提供了一种标识解析体系的多层次数据加密方法,所述标识解析体系包括多个级别的密钥中心,方法包括:

52.s301信息发送方确定信息接收方对应的每级所述密钥中心的标准点和所述信息接收方对应的物联网设备的标准点,其中,所述标准点通过所述标识解析体系生成;

53.s302信息发送方通过所述标准点和加密因子对待加密信息加密,生成密文,并将所述密文发送至所述信息接收方,以使所述信息接收方根据秘密点和所述信息接收方对应的每级所述密钥中心的密钥对所述密文进行解密,获取所述待加密信息,其中,所述秘密点

是通过所述标识解析体系生成。

54.图4为本发明实施例提供的加密和解密过程示意图,如图4所示,数据加密和数据解密阶段,两个物联网设备之间在进行通讯过程中,使用多层次标识密码体系中的加密和解密方法,信息发送方通过对方的标识和其他公开的信息对要发送的内容进行加密,信息接收方通过步骤a3中接收到的密钥q0,q1,q2和其他公开信息,对接收到的内容进行解密。加解密的过程主要包括:

55.信息发送方确定待加密的信息m,计算信息接收方机器所有上级节点对应的标准点p0,p1,p2,p3,并生成一个随机数r;

56.信息发送方通过确定的上述信息,以及公开的双线性函数、哈希函数和顶级节点对应的密钥q0计算密文c,并将密文c发送给信息接收方;

57.信息接收方确定接收到的密文c,以及信息接收方所有上级节点发送的密钥和上级节点发送的秘密点;

58.信息接收方通过密钥q0,q1,q2和秘密点s3,利用公开的双线性函数和哈希函数,将密文c还原成明文m。

59.图5为本发明实施例提供的签名方法示意图,如图5所示,一种标识解析体系的多层次数据签名方法,所述标识解析体系包括多个级别的密钥中心,方法包括:

60.s501签名生成方确定签名生成方及其对应的每级密钥中心的密钥和秘密点,其中,所述秘密点是通过所述标识解析体系生成;

61.s502签名生成方根据所述密钥、所述秘密点以及签名因子生成签名,并将所述签名发送至签名验证方,以使所述签名验证方通过标准点和所述每级密钥中心中的顶级密钥中心对所述签名进行验证,其中,所述标准点是所述签名生成方对应的每级所述密钥中心的标准点和所述签名生成方对应的物联网设备的标准点。

62.图6为本发明实施例提供的签名验证过程示意图,如图6所示,名生成和签名验证阶段,在两个物联网设备进行通讯前,需要通过验证对方的签名确认对方的身份,使用多层次标志密码体系也可以构造签名生成和签名确认的算法,签名生成方通过密钥和秘密点生成签名,签名验证方通过公开信息对签名进行验证。具体步骤包括:

63.签名生成方确定待签名的信息m,上级节点发送来的密钥和秘密点,以及预先生成的随机数s3;

64.签名生成方通过确定的上述信息、标识解析体系中的标识以及公开的双线性函数和哈希函数,计算签名sig并发送给签名验证方;

65.签名验证方确定签名sig,以及签名生成方及其上级节点的标准点p0,p1,p2,p3;

66.签名验证方通过确定的相关信息以及公开的双线性函数和哈希函数,对签名进行验证,判断签名是否有效。

67.本发明实施例本说明书中的各个实施例均采用递进的方式描述,各个实施例之间相同相似的部分互相参见即可,每个实施例重点说明的都是与其他实施例的不同之处。尤其,对于装置实施例而言,由于其基本相似于方法实施例,所以描述的比较简单,相关之处参见方法实施例的部分说明即可。

68.以上仅为本技术的实施例而已,并不用于限制本技术。对于本领域技术人员来说,本技术可以有各种更改和变化。凡在本技术的精神和原理之内所作的任何修改、等同替换、

改进等,均应包含在申请中。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。