技术特征:

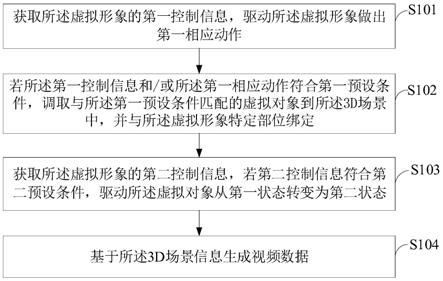

1.一种采用零信任架构的微隔离防护系统,其特征在于,包括逻辑架构和物理架构,其中,所述逻辑架构包括执行层、采集层、持久层、逻辑功能层和展示层;物理架构包括策略控制中心、安全网关和agent插件;所述执行层用于执行策略控制中心指定的安全策略;所述采集层用于采集网络接入设备的资产;所述持久层用于格式化存储资产信息,并为策略控制中心提供数据基础;所述逻辑功能层用于网络授信准入、访问策略的制定及维护,进行设备环境风险评估和微隔离策略的制定和维护;所述展示层用于导出设备风险评估报告并展示网络流量拓扑图;所述策略控制中心用于负责持久层、逻辑功能层以及展示层的功能执行;所述安全网关用于负责执行层的身份验证;所述agent插件用于负责采集层和执行层中除身份验证外的其他功能。2.根据权利要求1所述的采用零信任架构的微隔离防护系统,其特征在于,所述采集层采集的资产包括设备的资产信息、网络流量信息、病毒查杀信息,以及系统和应用漏洞信息。3.一种采用零信任架构的微隔离防护方法,其特征在于,所述微隔离防护方法应用于所述微隔离防护系统中,所述采用零信任架构的微隔离防护方法具体为:实时监控网络运行中的东西向流量、南北向流量以及网络接入设备安全状态,并在需进行东西向流量自适应管控、南北向流量安全准入以及网络接入设备安全状态实时关联网络中任意一项及一项以上时,采用对应策略实现微隔离防护。4.根据权利要求3所述的微隔离防护方法,其特征在于,需进行东西向流量自适应管控的条件为:用于提供主机或业务间的东西向流量超过设定阈值;需进行南北向流量安全准入的条件为:用户请求访问网络及网络资源;需进行网络接入设备安全状态实时关联网络的条件为:接入网络的可信评估分数低于设定阈值。5.根据权利要求4所述的微隔离防护方法,其特征在于,东西向量流量自适应管控对应的微隔离防护策略具体为:a1、通过管理员在策略控制中心启动网络流量采集策略;a2、基于网络流量采集策略,通过agent插件采集全平台的网络流量信息;a3、基于采集的网络流量信息,通过策略控制中心生成可信网络策略;a4、通过管理员确认及优化生成的可信网络策略,并下发至agent插件中;a5、通过agent插件接收并在各主体之间执行可信网络策略;a6、通过agent插件捕获主体间的流量是否符合当前可信网络策略;若是,则进入步骤a7;若否,则进入步骤a6;a6、允许根据当前流量进行访问,实现东西向流量自适应管控;a7、拒绝根据当前流量进行访问,并上报至策略控制中心,返回步骤a3。6.根据权利要求5所述的微隔离防护方法,其特征在于,所述步骤a5中,执行可信网络策略的主体包括各主机之间和各安全域之间。7.根据权利要求4所述的微隔离防护方法,其特征在于,南北向流量安全准入对应的微隔离防护策略具体为:

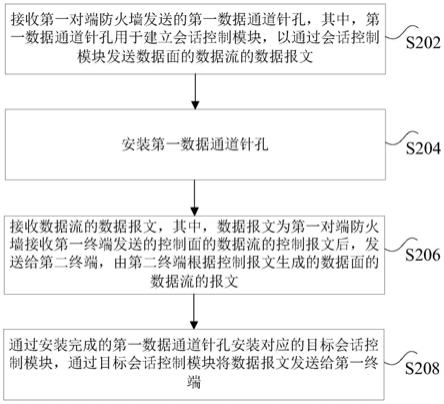

b1、当用户发起网络访问请求时,通过agent插件向策略控制中心发送安全认证请求;b2、通过策略控制中心对接收到的安全认证请求相关的用户进行身份验证,并判断是否验证通过;若是,则进入步骤b3;若否,则进入步骤b6;b3、通过agent插件接收策略控制中心发送的加密连接信息,并向安全网关发起tls隧道连接请求;b4、通过安全网关对当前用户进行身份验证,并判断是否验证通过;若是,则进入步骤b5;若否,则进入步骤b6;b5、根据策略控制中心当前下发的可信网络策略,控制agent插件与后端资源连接,南北向流量安全准入;b6、拒绝用户的访问请求。8.根据权利要求7所述的微隔离防护方法,其特征在于,所述步骤b3中,所述agent插件接收的加密连接信息包括策略控制中心通过加密通道向agent插件发送的安全网关及资源,以及动态发送的安全网关准入用户及其所访问的资源信息。9.根据权利要求8所述的微隔离防护方法,其特征在于,网络接入设备安全状态实时关联网络对应的微隔离策略具体为:c1、在网络运行过程中,通过agent插件实时采集接入设备的安全要素;c2、基于采集到的安全要素结合策略控制中心的可信网络策略,对当前接入设备进行可信评估打分;c3、判断当前接入设备的可信评估分数是否低于设定阈值;若是,则进入步骤c4;若否,则进入步骤c8;c4、判断当前接入设备处于外网环境还是内网环境;若为内网环境,则进入步骤c5;若为外网环境,则进入步骤c6;c5、控制agent插件自动联动可信网络策略,隔离当前接入设备,进入步骤c7;c6、控制agent插件自动联动安全网关,阻断当前设备的网络接入行为,进入步骤c7;c7、完成接入设备环境感知,实现安全环境校验;c8、将当前接入设备的可信评估分数上报至策略控制中心。10.根据权利要求9所述的微隔离防护方法,其特征在于,所述步骤c1中安全要素包括系统及应用的漏洞、病毒查杀情况、硬件配置变化以及上网环境行为。

技术总结

本发明公开了一种采用零信任架构的微隔离防护系统及方法,系统包括逻辑架构和物理架构,其中,所述逻辑架构包括执行层、采集层、持久层、逻辑功能层和展示层;物理架构包括策略控制中心、安全网关和Agent插件;本发明主要基于对云计算环境的充分了解,在零信任安全的理念下,融合网络微隔离、安全网关、系统环境感知等多项安全技术,并最终实现南北向流量安全准入、东西向流量(自适应管控、接入设备安全状态实时关联网络策略的效果。实时关联网络策略的效果。实时关联网络策略的效果。

技术研发人员:谢林江 杭菲璐 郭威 吕垚 陈何雄 罗震宇 和悦 毛正雄 何映军 张振红

受保护的技术使用者:云南电网有限责任公司信息中心

技术研发日:2021.09.09

技术公布日:2021/12/12

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。