技术特征:

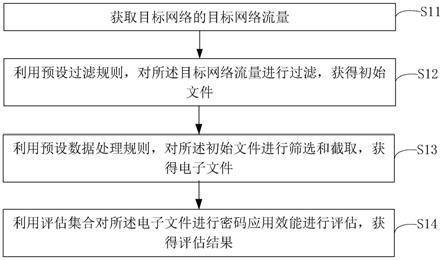

1.一种面向实时网络流量密码应用评估方法,其特征在于,所述方法包括以下步骤:获取目标网络的目标网络流量;利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件;利用预设数据处理规则,对所述初始文件进行筛选和截取,获得电子文件;利用评估集合对所述电子文件进行密码应用效能进行评估,获得评估结果。2.如权利要求1所述的方法,其特征在于,所述利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件的步骤,包括:利用网络层属性中的五元组,对所述目标网络流量进行过滤,获得所述初始文件。3.如权利要求1所述的方法,其特征在于,所述利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件的步骤,包括:利用预设网络协议,对所述网络流量进行过滤,获得所述初始文件。4.如权利要求1所述的方法,其特征在于,所述利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件的步骤,包括:利用预设关键词条,对所述目标网络流量中的报文内容进行关键词过滤,获得所述初始文件。5.如权利要求1所述的方法,其特征在于,所述利用预设数据处理规则,对所述初始文件进行筛选和截取,获得电子文件的步骤,包括:在所述初始文件中筛选出有效载荷信息;若所述初始文件对应的通信协议为第一协议时,则截取所述初始文件中的完整报文,并基于所述完整报文和所述有效载荷信息,获得所述电子文件;或,若所述初始文件对应的通信协议为第二协议时,则对所述初始文件进行采样,获得采样信息,并基于所述采样信息和所述有效载荷信息,获得所述电子文件。6.如权利要求1所述的方法,其特征在于,利用评估集合对所述电子文件进行密码应用效能进行评估,获得评估结果的步骤,包括:获取所述目标网络流量的通信主客体,基于所述通信主客体,在所述评估集合中获取评估规则和所述评估规则对应的评估权重;基于所述评估规则,确定所述电子文件的评估内容;利用所述评估规则对所述评估内容进行密码应用效能进行评估,获得评估得分;基于所述评估得分和所述评估权重,获得所述评估结果。7.如权利要求6所述的方法,其特征在于,所述利用所述评估规则对所述评估内容进行密码应用效能进行评估,获得评估得分的步骤,包括:若所述评估内容包括目标网络流量的数据格式的评估时,则利用所述评估规则中的预设数据格式对所述电子文件的数据格式进行评估,获得评估得分;或,若所述评估内容包括目标网络流量的特定字节约束的评估时,则获取所述电子文件中的目标字节的取值范围,并利用所述评估规则中预设字节取值范围对所述取值范围进行评估,获得评估得分;或,若所述评估内容包括目标网络流量的整体特征的评估时,则获取所述电子文件中的目标密码特征,并利用所述评估规则中的预设密码特征对所述目标密码特征进行评估,获得

评估得分。8.一种面向实时网络流量密码应用评估装置,其特征在于,所述装置包括:获取模块,用于获取目标网络的目标网络流量;过滤模块,用于利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件;文件处理模块,用于利用预设数据处理规则,对所述初始文件进行筛选和截取,获得电子文件;评估模块,用于利用评估集合对所述电子文件进行密码应用效能进行评估,获得评估结果。9.一种终端设备,其特征在于,所述终端设备包括:存储器、处理器及存储在所述存储器上并在所述处理器上运行面向实时网络流量密码应用评估程序,所述面向实时网络流量密码应用评估程序被所述处理器执行时实现如权利要求1至7中任一项所述的面向实时网络流量密码应用评估方法的步骤。10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质上存储有面向实时网络流量密码应用评估程序,所述面向实时网络流量密码应用评估程序被处理器执行时实现如权利要求1至7中任一项所述的面向实时网络流量密码应用评估方法的步骤。

技术总结

本发明公开一种面向实时网络流量密码应用评估方法,包括:获取目标网络的目标网络流量;利用预设过滤规则,对所述目标网络流量进行过滤,获得初始文件;利用预设数据处理规则,对所述初始文件进行筛选和截取,获得电子文件;利用评估集合对所述电子文件进行密码应用效能进行评估,获得评估结果。本发明还公开一种面向实时网络流量密码应用评估装置、终端设备以及计算机可读存储介质。利用本发明的方法,实现了对动态的目标网络流量对应的电子文件的评估,从而实现了对网络流量的准确评估,提高了密码应用评估的准确率。提高了密码应用评估的准确率。提高了密码应用评估的准确率。

技术研发人员:查正朋 王佳宁

受保护的技术使用者:中国科学技术大学先进技术研究院

技术研发日:2021.08.20

技术公布日:2021/11/23

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。