技术特征:

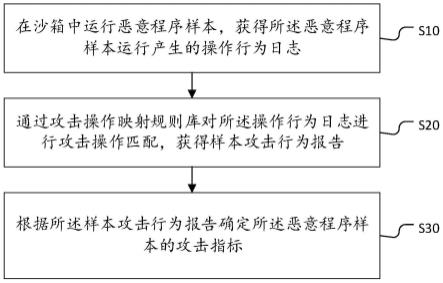

1.一种攻击指标获取方法,其特征在于,所述攻击指标获取方法包括以下步骤:在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志;通过攻击操作映射规则库对所述操作行为日志进行攻击操作匹配,获得样本攻击行为报告;根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标。2.如权利要求1所述的攻击指标获取方法,其特征在于,所述在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志的步骤之前,还包括:获取攻击行为框架中记录的攻击行为,将所述攻击行为进行操作拆解,获得各攻击行为对应的攻击操作;根据所述攻击操作及所述攻击行为构建攻击操作映射规则库。3.如权利要求1所述的攻击指标获取方法,其特征在于,所述根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标的步骤之前,还包括:获取所述恶意程序样本对应的历史样本攻击行为报告,所述历史样本攻击行为报告包括历史攻击行为和所述历史攻击行为的行为标识;相应的,所述根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标的步骤,包括:获取所述样本攻击行为报告对应的攻击行为,并获取所述历史样本攻击行为报告对应的历史攻击行为;获取所述攻击行为的行为标识,并根据所述行为标识在所述历史攻击行为中查找对应的目标攻击行为;根据所述攻击行为与所述目标攻击行为确定所述攻击行为对应的攻击类型;根据所述攻击类型、所述攻击行为及所述历史攻击行为确定所述恶意程序样本的攻击指标。4.如权利要求3所述的攻击指标获取方法,其特征在于,所述根据所述攻击行为与所述目标攻击行为确定所述攻击行为对应的攻击类型的步骤,包括:获取所述攻击行为对应的失陷指标及所述目标攻击行为对应的目标失陷指标;比对所述失陷指标及所述目标失陷指标,获得比对结果;根据所述比对结果确定所述攻击行为对应的攻击类型。5.如权利要求1所述的攻击指标获取方法,其特征在于,所述在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志的步骤,包括:获取恶意程序样本的程序类型,根据所述程序类型获取对应的运行方式;根据所述运行方式在沙箱中运行所述恶意程序样本,获得所述恶意程序样本运行产生的api调用日志;对所述api调用日志进行操作行为分析,获得所述恶意程序样本运行产生的操作行为日志。6.如权利要求1所述的攻击指标获取方法,其特征在于,所述通过攻击操作映射规则库对所述操作行为日志进行攻击操作匹配,获得样本攻击行为报告的步骤之前,还包括:根据所述操作行为日志进行运行状态检测,确定所述恶意程序样本是否正确运行;在所述恶意程序样本正确运行时,执行所述通过攻击操作映射规则库对所述操作行为

日志进行攻击操作匹配,获得样本攻击行为报告的步骤;在所述恶意程序样本未正确运行时,获取所述恶意程序样本的历史未正确运行次数;将所述历史未正确运行次数的数值加一,获得未正确运行次数;在所述未正确运行次数小于或等于预设阈值时,返回所述在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志的步骤。7.如权利要求1-6任一项所述的攻击指标获取方法,其特征在于,所述根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标的步骤之后,还包括:获取所述恶意程序样本运行过程中调用的应用程序;将所述应用程序与恶意程序样本库中的恶意程序样本进行比对,确定关联程序样本;获取所述关联程序样本对应的攻击指标作为关联攻击指标;将所述攻击指标与所述关联攻击指标进行聚合,获得复合攻击指标。8.一种攻击指标获取装置,其特征在于,所述攻击指标获取装置包括以下模块:程序运行模块,用于在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志;报告生成模块,用于通过攻击操作映射规则库对所述操作行为日志进行攻击操作匹配,获得样本攻击行为报告;指标获取模块,用于根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标。9.一种攻击指标获取设备,其特征在于,所述攻击指标获取设备包括:处理器、存储器及存储在所述存储器上并可在所述处理器上运行的攻击指标获取程序,所述攻击指标获取程序被所述处理器执行时实现如权利要求1-7中任一项所述的攻击指标获取方法的步骤。10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质上存储有攻击指标获取程序,所述攻击指标获取程序执行时实现如权利要求1-7中任一项所述的攻击指标获取方法的步骤。

技术总结

本发明属于网络安全技术领域,公开了一种攻击指标获取方法、装置、设备及存储介质。本发明通过在沙箱中运行恶意程序样本,获得所述恶意程序样本运行产生的操作行为日志;通过攻击操作映射规则库对所述操作行为日志进行攻击操作匹配,获得样本攻击行为报告;根据所述样本攻击行为报告确定所述恶意程序样本的攻击指标。由于是在沙箱中自动化运行恶意程序样本,并通过攻击操作映射规则库对收集的恶意程序样本运行产生的操作行为日志进行攻击操作匹配,可快速发现可疑的操作行为日志,并形成样本攻击行为报告,再根据样本攻击行为报告即可确定恶意程序样本的攻击指标,不需人工分析即可获得恶意程序样本的攻击指标。即可获得恶意程序样本的攻击指标。即可获得恶意程序样本的攻击指标。

技术研发人员:周奋彦

受保护的技术使用者:深信服科技股份有限公司

技术研发日:2021.06.28

技术公布日:2023/1/13

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。