技术特征:

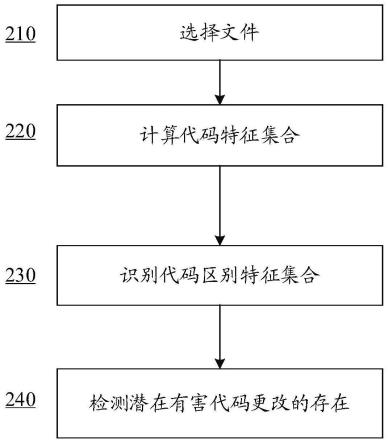

1.一种用于检测应用程序中的潜在恶意更改的方法,所述方法包括:选择要分析的第一文件和与所述第一文件相似的至少一个第二文件;针对所述至少一个第二文件中的每一个第二文件,计算至少一个特征集合;通过针对所述至少一个第二文件中的每一个第二文件查找所述第一文件的特征集合与所计算的所述第二文件的所述至少一个特征集合之间的差异来识别所述第一文件的区别特征集合;以及检测在所识别的所述第一文件的所述区别特征集合中潜在恶意更改的存在。2.如权利要求1所述的方法,其中,所述至少一个第二文件与所述第一文件的相似性基于以下中的至少一者:所述第一文件和所述至少一个第二文件的名称、以及所述第一文件和所述至少一个第二文件的版本。3.如权利要求1所述的方法,其中,所述至少一个特征集合至少包括dex类的散列。4.如权利要求3所述的方法,其中,所述dex类的散列是根据以下中的至少一者计算的:不考虑类名称的类代码、和不考虑类方法名称的类代码。5.如权利要求1所述的方法,其中,所述至少一个特征集合包括以下中的至少一者:从所述第一文件的清单获得的信息,关于所述第一文件的请求权限的信息,以及关于所述第一文件中加密资源的存在的信息。6.如权利要求1所述的方法,其中,使用基于启发式分析和签名分析中的至少一者的方法来检测所述潜在恶意更改的存在。7.如权利要求1所述的方法,其中,所述潜在恶意更改包括以下中的至少一者:指示存在已知为不可信的应用程序编程接口函数的更改;以及指示存在至少一个代码加载程序的更改。8.如权利要求1所述的方法,其中,所选择的要分析的所述文件包括用于移动设备的应用程序安装文件。9.一种用于检测应用程序中的潜在恶意更改的系统,包括:至少一个处理器,所述至少一个处理器被配置为:选择要分析的第一文件和与所述第一文件相似的至少一个第二文件;针对所述至少一个第二文件中的每一个第二文件,计算至少一个特征集合;通过针对所述至少一个第二文件中的每一个第二文件查找所述第一文件的特征集合与所计算的所述第二文件的所述至少一个特征集合之间的差异来识别所述第一文件的区别特征集合;以及检测在所识别的所述第一文件的所述区别特征集合中潜在恶意更改的存在。10.如权利要求9所述的系统,其中,所述至少一个第二文件与所述第一文件的相似性基于以下中的至少一者:所述第一文件和所述至少一个第二文件的名称、以及所述第一文件和所述至少一个第二文件的版本。11.如权利要求9所述的系统,其中,所述至少一个特征集合至少包括dex类的散列。12.如权利要求11所述的系统,其中,所述dex类的散列是根据以下中的至少一者计算的:不考虑类名称的类代码、和不考虑类方法名称的类代码。13.如权利要求9所述的系统,其中,所述至少一个特征集合包括以下中的至少一者:

从所述第一文件的清单获得的信息,关于所述第一文件的请求权限的信息,以及关于所述第一文件中加密资源的存在的信息。14.如权利要求9所述的系统,其中,使用基于启发式分析和签名分析中的至少一者的方法来检测所述潜在恶意更改的存在。15.如权利要求9所述的系统,其中,所述潜在恶意更改包括以下中的至少一者:指示存在已知为不可信的应用程序编程接口函数的更改;以及指示存在至少一个代码加载程序的更改。16.如权利要求9所述的系统,其中,所选择的要分析的所述文件包括用于移动设备的应用程序安装文件。17.一种非暂时性计算机可读介质,在所述非暂时性计算机可读介质上存储有用于检测应用程序中的潜在恶意更改的计算机可执行指令,所述计算机可执行指令包括用于如下操作的指令:选择要分析的第一文件和与所述第一文件相似的至少一个第二文件;针对所述至少一个第二文件中的每一个第二文件,计算至少一个特征集合;通过针对所述至少一个第二文件中的每一个第二文件查找所述第一文件的特征集合与所计算的所述第二文件的所述至少一个特征集合之间的差异来识别所述第一文件的区别特征集合;以及检测在所识别的所述第一文件的所述区别特征集合中潜在恶意更改的存在。18.如权利要求17所述的非暂时性计算机可读介质,其中,所述至少一个第二文件与所述第一文件的相似性基于以下中的至少一者:所述第一文件和所述至少一个第二文件的名称、以及所述第一文件和所述至少一个第二文件的版本。19.如权利要求17所述的非暂时性计算机可读介质,其中,所述至少一个特征集合至少包括dex类的散列。20.如权利要求19所述的非暂时性计算机可读介质,其中,所述dex类的散列是根据以下中的至少一者计算的:不考虑类名称的类代码、和不考虑类方法名称的类代码。21.如权利要求17所述的非暂时性计算机可读介质,其中,所述至少一个特征集合包括以下中的至少一者:从所述第一文件的清单获得的信息,关于所述第一文件的请求权限的信息,以及关于所述第一文件中加密资源的存在的信息。22.如权利要求17所述的非暂时性计算机可读介质,其中,使用基于启发式分析和签名分析中的至少一者的方法来检测所述潜在恶意更改的存在。23.如权利要求17所述的非暂时性计算机可读介质,其中,所述潜在恶意更改包括以下中的至少一者:指示存在已知为不可信的应用程序编程接口函数的更改;以及指示存在至少一个代码加载程序的更改。24.如权利要求17所述的非暂时性计算机可读介质,其中,所选择的要分析的所述文件包括用于移动设备的应用程序安装文件。

技术总结

本发明涉及用于检测应用程序中的潜在恶意更改的系统和方法。在一个方面,示例性方法包括:选择要分析的第一文件和与所述第一文件相似的至少一个第二文件;针对所述至少一个第二文件中的每一个第二文件,计算至少一个特征集合;通过针对所述至少一个第二文件中的每一个第二文件查找所述第一文件的特征集合与所计算的所述第二文件的所述至少一个特征集合之间的差异来识别所述第一文件的区别特征集合;以及检测在所识别的所述第一文件的所述区别特征集合中潜在恶意更改的存在。别特征集合中潜在恶意更改的存在。别特征集合中潜在恶意更改的存在。

技术研发人员:安东

受保护的技术使用者:卡巴斯基实验室股份制公司

技术研发日:2021.12.30

技术公布日:2022/11/29

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。