技术特征:

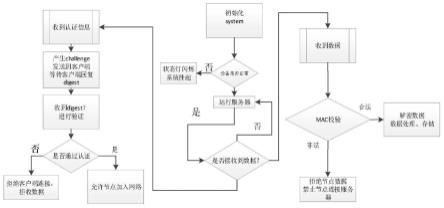

1.基于国产tcm的物联网数据安全方法,其特征在于,其通过建立安全机制的手段实现,所述安全机制包括基于国产tcm的可信认证机制、基于国产tcm的数字签名机制、基于国产tcm的身份认证过程机制、节点设备身份认证过程机制、感知层节点身份认证过程机制和数据加密传输机制。2.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述基于国产tcm的可信认证机制的建立包括以下步骤:a1:在物联网感知层中引入可信密码模块tcm作为感知层的可信计算平台;a2:赋予每个节点惟一的tcm,使得每个tcm都有一个惟一性标识来表明平台身份;a3:物联网感知层节点与服务器之间通过tcm实现身份认证。3.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述基于国产tcm的数字签名机制的建立方法包括以下步骤:b1:tcm在节点第一次授权使用时由服务器对其进行数字签名;b2:签名成功后的tcm,由服务器向其办法证书;b3:具有合法证书的节点才能向服务器请求身份认证的权利。4.根据权利要求3所述的基于国产tcm的物联网数据安全方法,其特征在于,所述基于国产tcm的数字签名机制使用c-l签名协议,由tcm执行,只需设计者预先设定密钥参数即可,其签名过程包括以下步骤:b1:服务器启动自检是否存在签名模块;b2:客户端(节点)需要请求数字签名时,首先连接到服务器,同时检查自身可信密码模块是否正常;b3:可信密码模块正常,则节点按预先设置对tcm进行配置,并锁定配置区域,随后内部生成密钥对;b4:生成密钥对的节点向服务器请求证书,服务器收到后,创建证书,并签收证书发送给节点;b5:节点收到证书后,向tcm写入证书,并锁定数据存储区域和证书区域。5.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述基于国产tcm的身份认证过程机制采用标准的挑战-响应协议,将控制单元作为挑战者,以携带的安全芯片的设备作为响应者,其具体方法为:c1:挑战者向响应者发送challenge;c2:响应者将challenge在其安全芯片内部散列算法计算产生response,并将response发送回挑战者;c3:挑战者通过自身安全芯片验证response是否准确。6.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述节点设备身份认证过程机制的身份认证过程包括以下步骤:d1:节点mcu向可信密码模块tcms执行nonce命令,产生32字节的唯一随机数challenge;d2:节点mcu将challenge发送到设备tcms,tcms计算产生response并返回给节点mcu,其中:response=sm3(challenge);d3:节点mcu将challenge和response发送到可信密码模块,执行检验命令验证

challenge和response是否匹配,返回验证结果;d4:如果第d3中返回的验证成功,则完成该身份认证过程并读取设备id,节点继续执行其他操作,否则标记设备为可疑,停止与该设备通信;d5:节点完成外围设备的身份认证后,系统方能正常启动。7.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述感知层节点身份认证过程机制通过加密认证来验证节点是否属于设计者所授权的节点,或者节点访问者是否是设计者所授权的;节点认证在节点请求连接服务器或者服务器请求访问节点时启动,身份认证是双向的;在该身份认证过程中,请求者必须完成自身设备或模块的认证才能进一步向应答者请求认证。所述感知层节点身份认证过程机制中的请求者(requester)->应答者(responder)的组合模式可以是感知节点

→

服务主机或者服务主机

→

感知节点,其认证过程包括以下步骤:e1:请求者将自身72bit数字签名id打包,向应答者发起请求;e2:应答者识别到存在id后,向国产tcm2发送nonce指令生成并返回32字节随机数作为challenge,应答者将challenge发送给请求者;e3:请求者将challenge发送到国产tcm1执行计算得出response并返回response给应答者,其中:response=sm3(challenge)e4:应答者将response发送到国产tcm2,通过内部计算验证challenge和response是否匹配,最后返回验证结果result。e5:如果第e4中返回的result为真,则完成身份认证,并发送证书token给请求者,否则将该设备id加入黑名单或者拒绝数据通信,如果应答者是服务器则停止使用该节点设备。8.根据权利要求1所述的基于国产tcm的物联网数据安全方法,其特征在于,所述数据加密传输机制的方法包括以下步骤:f1:sender向国产tcm1执行nonce指令,国产tcm1内部生成32字节唯一随机数rn;f2:sender将需要加密的数据data发送到国产tcm1,data在芯片内部结合rn被加密,并生产消息认证码mac。f3:sender将已获得的授权证书token和encr(data)发送receive;f4:receive接收到数据后校验token,然后将数据发送到服务器的国产tcm2进行解密,最后存储以备后用。如果是服务器向节点发送数据,则交换加密、解密对象。所述f2中,mac用于解密数据时的消息完整性验证,其中:encr(data)=sm1(data||rn),/*式子表示将data和rn混合后通过sm1计算出。9.基于国产tcm的物联网数据安全系统,其特征在于,与基于国产tcm的物联网数据安全方法中基于国产tcm的可信认证机制、基于国产tcm的数字签名机制、基于国产tcm的身份认证过程机制、节点设备身份认证过程机制、感知层节点身份认证过程机制和数据加密传输机制一一对应的基于国产tcm的可信认证模块、基于国产tcm的数字签名模块、基于国产tcm的身份认证模块、节点设备身份认证模块、感知层节点身份认证模块和数据加密传输模块。10.基于国产tcm的物联网数据安全装置,其特征在于,包括权利要求1-8任一所述的基于国产tcm的物联网数据安全方法中所使用到的装置与设备。

技术总结

本发明公开了基于国产TCM的物联网数据安全方法、系统和装置,涉及网络安全技术领域;该方法其通过建立安全机制的手段实现,所述安全机制包括基于国产TCM的可信认证机制、基于国产TCM的数字签名机制、基于国产TCM的身份认证过程机制、节点设备身份认证过程机制、感知层节点身份认证过程机制和数据加密传输机制、该系统包括基于国产TCM的可信认证模块、基于国产TCM的数字签名模块、基于国产TCM的身份认证模块、节点设备身份认证模块、感知层节点身份认证模块、该装置包括该方法所使用到的装置与设备。本发明建立了完整的安全机制,增加了物联网系统中的数据安全性,并设计了对应的硬件设备和配套软件,成体系化运作。成体系化运作。成体系化运作。

技术研发人员:路代安 翟亚雷 包龙江 陈忠义 吴毅 曾鹏 侯庆 李刚毅 蓝善根 张国专 彭仕宁 石宏庆 雷甜 杨根琪 吴丽娟

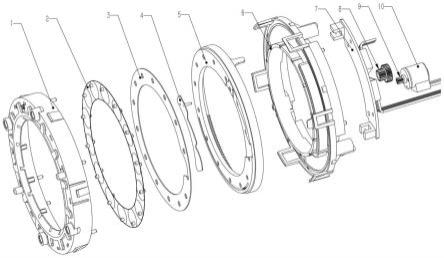

受保护的技术使用者:贵州省通信产业服务有限公司

技术研发日:2022.08.24

技术公布日:2022/11/25

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。