技术特征:

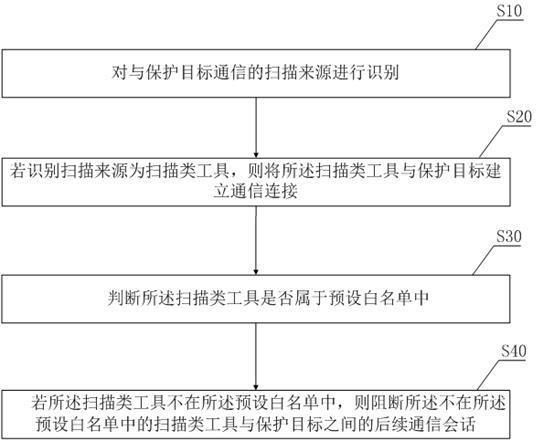

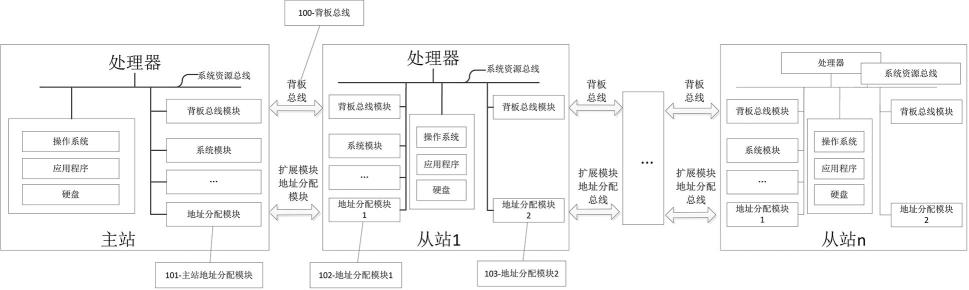

1.一种安全防护方法,其特征在于,所述安全防护方法包括以下步骤:对与保护目标通信的扫描来源进行识别;若识别所述扫描来源为扫描类工具,则将所述扫描类工具与保护目标建立通信连接;判断所述扫描类工具是否属于预设白名单中;若所述扫描类工具不在所述预设白名单中,则阻断所述不在所述预设白名单中的扫描类工具与保护目标之间的后续通信会话。2.如权利要求1所述的安全防护方法,其特征在于,所述对与保护目标通信的扫描来源进行识别的步骤包括:识别所述与保护目标通信的扫描来源是否为扫描类工具;获得所述与保护目标通信的扫描来源所使用的通信协议。3.如权利要求2所述的安全防护方法,其特征在于,所述若所述扫描类工具不在所述预设白名单中,则阻断所述不在所述预设白名单中的扫描类工具与保护目标之间的后续通信会话的步骤包括:若所述扫描类工具不在所述预设白名单中,则基于所述与保护目标通信的扫描来源所使用的通信协议,阻断所述不在所述预设白名单中的扫描类工具与保护目标后续通信连接过程中的所有报文传输。4.如权利要求1所述的安全防护方法,其特征在于,所述对与保护目标通信的扫描来源进行识别的步骤之后还包括:若识别所述扫描来源为非扫描类工具,则对所述非扫描类工具与保护目标的通信连接不做约束。5.如权利要求1所述的安全防护方法,其特征在于,所述判断所述扫描类工具是否属于预设白名单中的步骤之后还包括:若所述扫描类工具在所述预设白名单中,则对所述在所述预设白名单中的扫描类工具与保护目标的通信连接不做约束。6.如权利要求1所述的安全防护方法,其特征在于,所述若所述扫描类工具不在所述预设白名单中,则阻断所述不在所述预设白名单中的扫描类工具与保护目标之间的后续通信会话的步骤之后还包括:对所述不在所述预设白名单中的扫描类工具进行持续监测,获得所述不在所述预设白名单中的扫描类工具的网络行为;对所述网络行为进行分析。7.如权利要求1所述的安全防护方法,其特征在于,所述对与保护目标通信的扫描来源进行识别的步骤之前还包括:基于正常的网络通信服务和正常的网络渗透扫描所使用的扫描来源,构建白名单。8.一种安全防护装置,其特征在于,所述安全防护装置包括:识别模块,用于对与保护目标通信的扫描来源进行识别;通信墙模块,用于若识别所述扫描来源为扫描类工具,则将所述扫描类工具与保护目标建立通信连接;判断模块,用于判断所述扫描类工具是否属于预设白名单中;阻断模块,用于若所述扫描类工具不在所述预设白名单中,则阻断所述不在所述预设

白名单中的扫描类工具与保护目标之间的后续通信会话。9.一种终端设备,其特征在于,所述终端设备包括存储器、处理器及存储在所述存储器上并可在所述处理器上运行的安全防护程序,所述安全防护程序被所述处理器执行时实现如权利要求1-7中任一项所述的安全防护方法的步骤。10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质上存储有安全防护程序,所述安全防护程序被处理器执行时实现如权利要求1-7中任一项所述的安全防护方法的步骤。

技术总结

本发明公开了一种安全防护方法、装置、终端设备以及存储介质,所述安全防护方法涉及网络设备保护领域,所述安全防护方法通过对与保护目标通信的扫描来源进行识别,若识别所述扫描来源为扫描类工具,则将所述扫描类工具与保护目标建立通信连接,判断所述扫描类工具是否属于预设白名单中,若所述扫描类工具不在所述预设白名单中,则阻断所述不在所述预设白名单中的扫描类工具与保护目标之间的后续通信会话。本发明解决了缩小攻击暴露面的同时影响保护目标的正常工作的问题,实现了在不影响正常的网络通信服务和正常的网络渗透扫描的情况下保护目标和监控攻击者的效果。下保护目标和监控攻击者的效果。下保护目标和监控攻击者的效果。

技术研发人员:王智民 樵成浩 廖延安 武中力

受保护的技术使用者:北京六方云科技有限公司

技术研发日:2022.10.14

技术公布日:2022/11/11

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。