技术特征:

1.一种linux主机网络通信安全防护方法,其特征在于,所述方法包括:当网络拓扑变化时,清空白名单列表,并且通过linux内核的netfilter框架拦截未知网络通信行为;将拦截的未知网络通信行为实时通知系统用户,并且等待接收系统用户的反馈信息;当反馈信息为通过时,提取通过的未知网络通信行为的五元组信息,根据所述五元组信息,配置网络通信白名单策略;根据所述网络通信白名单策略进行网络安全防护。2.根据权利要求1所述的方法,其特征在于,所述通过linux内核的netfilter框架拦截未知网络通信行为,包括:通过netfilter框架注册ip层的钩子函数,通过所述钩子函数对所述未知网络通信行为进行拦截。3.根据权利要求2所述的方法,其特征在于,所述钩子函数包括:数据包进入网络层时调用回调和数据包发送到网络时调用回调;所述数据包进入网络层时调用回调用于对未知网络通信行为的入站数据包进行管理;所述数据包发送到网络时调用回调用于对未知网络通信行为的出站数据包进行管理。4.根据权利要求3所述的方法,其特征在于,所述五元组信息包括:源ip、源端口、协议、目的端口、目的ip。5.根据权利要求4所述的方法,其特征在于,根据所述五元组信息,配置网络通信白名单,包括:根据所述五元组信息中的协议、源端口、源ip构建入站数据包的第一白名单策略;根据所述五元组信息中的协议、目的端口、目的ip构建出站数据包的第二白名单策略。6.根据权利要求5所述的方法,其特征在于,所述入站数据包包括:向外部主机提供服务而接收的外部主机发送的第一入站数据包以及访问外部主机的服务而接收的外部主机响应的第二入站数据包;其中,第二入站数据包的访问策略为第一白名单策略,并且将所述第一白名单策略中的源端口修改为本机端口作为第一入站数据包的访问策略。7.根据权利要求5所述的方法,其特征在于,所述出站数据包包括:响应外部主机的服务请求向外部主机发送的第一出站数据包以及访问外部主机向外部主机发送的第二出站数据包;其中,第二出站数据包的访问策略为第二白名单策略,并且将所述第二白名单策略中的目的端口修改为本机端口作为第一出站数据包的访问策略。8.一种linux主机网络通信安全防护装置,其特征在于,所述装置包括:拦截模块,用于当网络拓扑变化时,清空白名单列表,并且通过linux内核的netfilter框架拦截未知网络通信行为;白名单构建模块,用于将拦截的未知网络通信行为实时通知系统用户,并且等待接收系统用户的反馈信息;当反馈信息为通过时,提取通过的未知网络通信行为的五元组信息,根据所述五元组信息,配置网络通信白名单策略;防护模块,用于根据所述网络通信白名单策略进行网络安全防护。9.根据权利要求8所述的装置,其特征在于,所述拦截模块还用于通过netfilter框架注册ip层的钩子函数,通过所述钩子函数对所述未知网络通信行为进行拦截。10.根据权利要求9所述的装置,其特征在于,所述钩子函数包括:数据包进入网络层时

调用回调和数据包发送到网络时调用回调;所述数据包进入网络层时调用回调用于对未知网络通信行为的入站数据包进行管理;所述数据包发送到网络时调用回调用于对未知网络通信行为的出站数据包进行管理。

技术总结

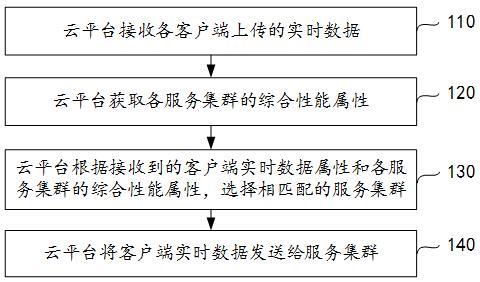

本申请涉及一种Linux主机网络通信安全防护方法和装置。所述方法包括:当网络拓扑变化时,清空白名单列表,并且通过Linux内核的Netfilter框架拦截未知网络通信行为;将拦截的未知网络通信行为实时通知系统用户,并且等待接收系统用户的反馈信息;当反馈信息为通过时,提取通过的未知网络通信行为的五元组信息,根据五元组信息,配置网络通信白名单策略;根据网络通信白名单策略进行网络安全防护。采用本方法能够在不对网络拓扑做任何假设的情况下,快速构建针对主机的满足最小权限原则的网络通信安全防护策略。网络通信安全防护策略。网络通信安全防护策略。

技术研发人员:张斌 吴波 李润浩 冯超 李瑞林 王剑 唐朝京

受保护的技术使用者:中国人民解放军国防科技大学

技术研发日:2022.09.05

技术公布日:2022/10/11

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。