1.本发明涉及网络安全技术领域,具体为一种基于web的主动自动诱捕蜜罐的实现方法。

背景技术:

2.现有的蜜罐系统采用广撒网的被动部署方式,被动捕获恶意人员攻击行为,蜜罐系统节点部署完成后,被动等待恶意人员发现或者攻击,如恶意人员未发现部署的蜜罐系统,就无法捕捉到恶意人员的攻击行为,存在命中率低的问题,为此本发明提供了一种基于web的主动自动诱捕蜜罐的实现方法。

技术实现要素:

3.(一)解决的技术问题

4.针对现有技术的不足,本发明提供了一种基于web的主动自动诱捕蜜罐的实现方法,具备发现恶意人员攻击行为主动自动将其诱捕至蜜罐系统等优点,解决了被动诱捕命中率低的问题。

5.(二)技术方案

6.为实现上述快速发现恶意人员攻击行为,主动自动将其诱捕至蜜罐系统的目的,本发明提供如下技术方案:

7.一种基于web的主动自动诱捕蜜罐的实现方法,包括以下步骤:

8.s100:通过反向代理智能引擎识别和抽取恶意攻击行为,同时攻击恶意攻击行为的行为信息及指纹信息;

9.s200:抽取恶意攻击行为的数据,并将恶意攻击行为重定向到诱捕蜜罐系统中;

10.s300:在蜜罐中实现对恶意攻击行为的监控,并根据恶意攻击行为的攻击手段及方法自动快速建立相对应的蜜罐系统。

11.优选的,所述步骤s100能够通过ai智能算法识别恶意攻击人员的ip地址信息、流量信息和设备指纹信息。

12.优选的,所述步骤s200能够抽取步骤s100中识别到的恶意攻击人员的ip地址信息、流量信息和设备指纹信息;并将恶意攻击行为诱导至蜜罐系统。

13.优选的,所述步骤s300运用仿真技术形成诱捕环境,并通过引诱和伪装手段,诱使攻击者将攻击目标转移到虚假环境中,并对其采取拦截阻断、行为分析和追踪溯源。

14.优选的,所述步骤s100通过反向代理智能引擎能够高效准确识别恶意攻击行为。

15.优选的,所述步骤s300在蜜罐中对恶意攻击行为进行监控,分析恶意攻击行为的攻击特征,并学习攻击特征,还通过整合ip、设备指纹、上传文件和攻击特征多个信息,关联更多攻击者。

16.优选的,所述步骤s100中的智能引擎面对攻击者有意识地隐藏攻击特征的行为,增加对语句的虚拟执行,根据执行后的结果进行判定,实现高精度的检出效果。

17.(三)有益效果

18.与现有技术相比,本发明提供了一种基于web的主动自动诱捕蜜罐的实现方法,具备以下有益效果:

19.该基于web的主动自动诱捕蜜罐的实现方法,本发明通过ai智能算法将恶意攻击行为抽取,抽取恶意攻击人员的ip地址、流量、设备指纹和攻击指纹信息,将恶意攻击行为重定向到蜜罐系统,在蜜罐中实现队恶意攻击行为的监控,提高了捕获的有效性,拖延了攻击时间增加了应急响应的处理时间,命中率高,能够转移攻击目标,有效保护真实业务,并能够对恶意攻击人员的指纹进行识别和封锁,即使恶意攻击人员更换攻击ip仍可拦截。

附图说明

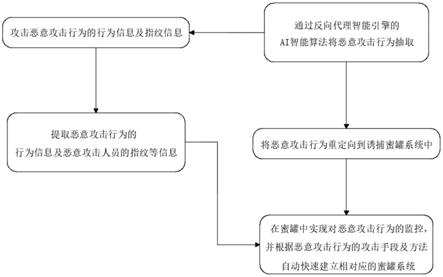

20.图1为本发明提出的一种基于web的主动自动诱捕蜜罐的实现方法结构示意图;

具体实施方式

21.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

22.请参阅图1,一种基于web的主动自动诱捕蜜罐的实现方法,包括以下步骤:

23.s100:通过反向代理智能引擎识别和抽取恶意攻击行为,同时攻击恶意攻击行为的行为信息及指纹信息;

24.s200:抽取恶意攻击行为的数据,并将恶意攻击行为重定向到诱捕蜜罐系统中;

25.s300:在蜜罐中实现对恶意攻击行为的监控,并根据恶意攻击行为的攻击手段及方法自动快速建立相对应的蜜罐系统。

26.所述步骤s100能够通过ai智能算法识别恶意攻击人员的ip地址信息、流量信息和设备指纹信息。

27.所述步骤s200能够抽取步骤s100中识别到的恶意攻击人员的ip地址信息、流量信息和设备指纹信息;并将恶意攻击行为诱导至蜜罐系统。

28.所述步骤s300运用仿真技术形成诱捕环境,并通过引诱和伪装手段,诱使攻击者将攻击目标转移到虚假环境中,并对其采取拦截阻断、行为分析和追踪溯源。

29.所述步骤s100通过反向代理智能引擎能够高效准确识别恶意攻击行为。

30.所述步骤s300在蜜罐中对恶意攻击行为进行监控,分析恶意攻击行为的攻击特征,并学习攻击特征,还通过整合ip、设备指纹、上传文件和攻击特征多个信息,关联更多攻击者。

31.目前的检测引擎支持词法分析、语法分析和语义分析三件套,即分析其参数、操作、类型等,然后判断符合哪种语法,最后根据可疑的攻击特征来进行判黑,所述步骤s100中的智能引擎面对攻击者有意识地隐藏攻击特征的行为,增加对语句的虚拟执行,根据执行后的结果进行判定,实现高精度的检出效果。

32.综上所述,该基于web的主动自动诱捕蜜罐的实现方法,本发明通过ai智能算法将恶意攻击行为抽取,抽取恶意攻击人员的ip地址、流量、设备指纹和攻击指纹信息,将恶意

攻击行为重定向到蜜罐系统,在蜜罐中实现队恶意攻击行为的监控,提高了捕获的有效性,拖延了攻击时间增加了应急响应的处理时间,命中率高,能够转移攻击目标,有效保护真实业务,并能够对恶意攻击人员的指纹进行识别和封锁,即使恶意攻击人员更换攻击ip仍可拦截。

33.需要说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。在没有更多限制的情况下,由语句“包括一个”限定的要素,并不排除在包括所述要素的过程、方法、物品或者设备中还存在另外的相同要素。

34.尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

技术特征:

1.一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于,包括以下步骤:s100:通过反向代理智能引擎识别和抽取恶意攻击行为,同时攻击恶意攻击行为的行为信息及指纹信息;s200:抽取恶意攻击行为的数据,并将恶意攻击行为重定向到诱捕蜜罐系统中;s300:在蜜罐中实现对恶意攻击行为的监控,并根据恶意攻击行为的攻击手段及方法自动快速建立相对应的蜜罐系统。2.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s100能够通过ai智能算法识别恶意攻击人员的ip地址信息、流量信息和设备指纹信息。3.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s200能够抽取步骤s100中识别到的恶意攻击人员的ip地址信息、流量信息和设备指纹信息;并将恶意攻击行为诱导至蜜罐系统。4.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s300运用仿真技术形成诱捕环境,并通过引诱和伪装手段,诱使攻击者将攻击目标转移到虚假环境中,并对其采取拦截阻断、行为分析和追踪溯源。5.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s100通过反向代理智能引擎能够高效准确识别恶意攻击行为。6.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s300在蜜罐中对恶意攻击行为进行监控,分析恶意攻击行为的攻击特征,并学习攻击特征,还通过整合ip、设备指纹、上传文件和攻击特征多个信息,关联更多攻击者。7.根据权利要求1所述的一种基于web的主动自动诱捕蜜罐的实现方法,其特征在于:所述步骤s100中的智能引擎面对攻击者有意识地隐藏攻击特征的行为,增加对语句的虚拟执行,根据执行后的结果进行判定,实现高精度的检出效果。

技术总结

本发明公开了一种基于web的主动自动诱捕蜜罐的实现方法,包括以下步骤:S100:通过反向代理智能引擎识别和抽取恶意攻击行为,同时攻击恶意攻击行为的行为信息及指纹信息;S200:抽取恶意攻击行为的数据,并将恶意攻击行为重定向到诱捕蜜罐系统中;S300:在蜜罐中实现对恶意攻击行为的监控,并根据恶意攻击行为的攻击手段及方法自动快速建立相对应的蜜罐系统。该基于web的主动自动诱捕蜜罐的实现方法,本发明通过AI智能算法将恶意攻击行为抽取,抽取恶意攻击人员的IP地址、流量、设备指纹和攻击指纹信息,将恶意攻击行为重定向到蜜罐系统,在蜜罐中实现队恶意攻击行为的监控,提高了捕获的有效性,拖延了攻击时间增加了应急响应的处理时间。处理时间。处理时间。

技术研发人员:杨杰 张乾坤 张大康

受保护的技术使用者:郑州云智信安安全技术有限公司

技术研发日:2021.06.15

技术公布日:2021/10/28

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。